Русско-английский словарь, перевод на английский язык

wordmap

Русско-английский словарь — показательная эрудиция

Русско-английский словарь — прерогатива воспользоваться вариативным функционалом, насчитывающим несколько сотен тысяч уникальных английских слов. Чтобы воспользоваться сервисом, потребуется указать предпочтенное слово на русском языке: перевод на английский будет отображен во всплывающем списке.

Русско-английский словарь — автоматизированная система, которая отображает результаты поиска по релевантности. Нужный перевод на английский будет в верхней части списка: альтернативные слова указываются в порядке частоты их применения носителями языка. При нажатии на запрос откроется страница с выборкой фраз: система отобразит примеры использования искомого слова.

Русско-английский словарь содержит строку для поиска, где указывается запрос, а после запускается непосредственный поиск. Система может «предлагать» пользователю примеры по использованию слова: «здравствуйте» на английском языке, «хризантема» на английском языке.

Применение сервиса и достоинства

Перевод на английский язык с сервисом WordMap — возможность улучшить словарный запас учащегося. Дополнительные преимущества в эксплуатации WordMap:

- Слова с различным значением, которые оптимизированы под любой уровень владения английским языком;

- Русско-английский словарь содержит примеры, позволяющие усовершенствовать практические навыки разговорного английского;

- В списке результатов указаны всевозможные синонимы и паронимы, которые распространены в сложном английском языке.

Онлайн-сервис WordMap предлагает пространство для совершенствования интеллектуальных способностей, способствует результативной подготовке к сдаче экзамена. Быстрый перевод на английский может быть использован с игровой целью: посоревноваться с коллегой или одноклубником; бросить вызов преподавателю, превзойдя ожидания собственного ментора.

Только что искали:

дшмаре только что

батиплан 1 секунда назад

бастиня 1 секунда назад

предметы быта 2 секунды назад

трент 5 секунд назад

ежинский 6 секунд назад

мадрид 7 секунд назад

жировик 7 секунд назад

снегурочка 9 секунд назад

менис 9 секунд назад

перемолоть 9 секунд назад

подыграть 11 секунд назад

констебл 11 секунд назад

мексиканка 12 секунд назад

комокмиср 12 секунд назад

Ваша оценка

Закрыть

Спасибо за вашу оценку!

Закрыть

Последние игры в словабалдучепуху

| Имя | Слово | Угадано | Время | Откуда |

|---|---|---|---|---|

| Игрок 1 | henfrj | 0 слов | 2 часа назад | 188.163.104.4 |

| Игрок 2 | сокодвижение | 2 слова | 3 часа назад | 141. 105.49.186 105.49.186 |

| Игрок 3 | почта | 0 слов | 3 часа назад | 141.105.49.186 |

| Игрок 4 | шоколадка | 35 слов | 6 часов назад | 95.29.167.80 |

| Игрок 5 | конкурс | 26 слов | 6 часов назад | 95.29.167.80 |

| Игрок 6 | дюймовочка | 34 слова | 7 часов 45 секунд назад | 95.29.167.80 |

| Игрок 7 | ари | 0 слов | 8 часов назад | 31.173.84.201 |

| Играть в Слова! | ||||

| Имя | Слово | Счет | Откуда | |

|---|---|---|---|---|

| Игрок 1 | савка | 32:34 | 26 минут назад | 94. 25.175.169 25.175.169 |

| Игрок 2 | каска | 16:18 | 28 минут назад | 94.25.175.169 |

| Игрок 3 | книга | 0:0 | 1 час назад | 89.223.104.136 |

| Игрок 4 | 39:42 | 1 час назад | 94.25.175.169 | |

| Игрок 5 | голод | 31:34 | 2 часа назад | 94.25.175.169 |

| Игрок 6 | кивот | 20:20 | 2 часа назад | 188.162.174.239 |

| Игрок 7 | задавание | 195:188 | 2 часа назад | 62.76.106.33 |

| Играть в Балду! | ||||

| Имя | Игра | Вопросы | Откуда | |

|---|---|---|---|---|

| Паул | На одного | 10 вопросов | 20 часов назад | 31. 40.96.54 40.96.54 |

| Юля | На двоих | 10 вопросов | 20 часов назад | 91.123.151.201 |

| Пупсинь | На одного | 10 вопросов | 20 часов назад | 31.40.96.54 |

| Пупсик | На одного | 15 вопросов | 20 часов назад | 31.40.96.54 |

| Вовлаш | На двоих | 10 вопросов | 1 день назад | 85.26.232.125 |

| Кинематика344000 | На одного | 10 вопросов | 1 день назад | 85.26.232.125 |

| Геля | На одного | 5 вопросов | 2 дня назад | 5.44.168.155 |

| Играть в Чепуху! | ||||

Морфологический разбор слова «братский»

Часть речи: Прилагательное

БРАТСКИЙ — слово может быть как одушевленное так и неодушевленное, смотрите по предложению в котором оно используется.

Начальная форма слова: «БРАТСКИЙ»

| Слово | Морфологические признаки |

|---|---|

| БРАТСКИЙ |

|

| БРАТСКИЙ |

|

Все формы слова БРАТСКИЙ

БРАТСКИЙ, БРАТСКОГО, БРАТСКОМУ, БРАТСКИМ, БРАТСКОМ, БРАТСКАЯ, БРАТСКОЙ, БРАТСКУЮ, БРАТСКОЮ, БРАТСКОЕ, БРАТСКИЕ, БРАТСКИХ, БРАТСКИМИ, БРАТСКИ

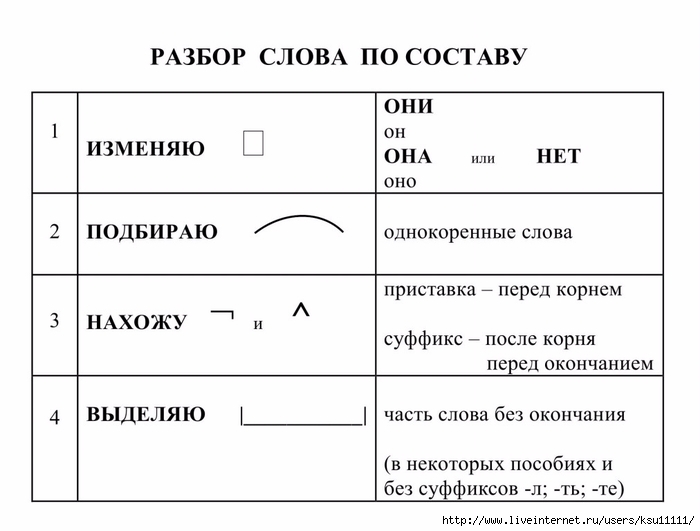

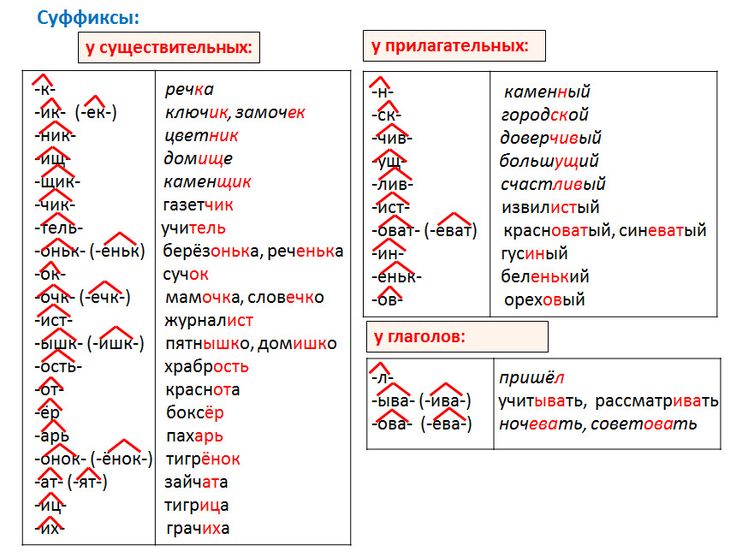

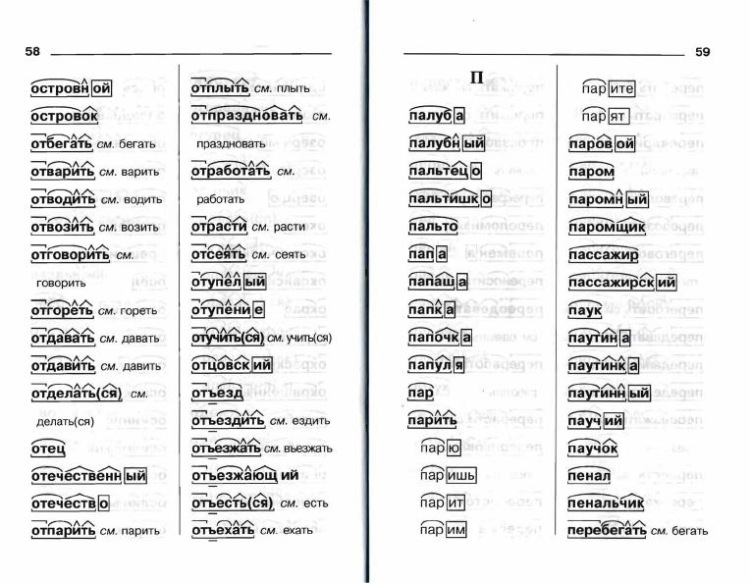

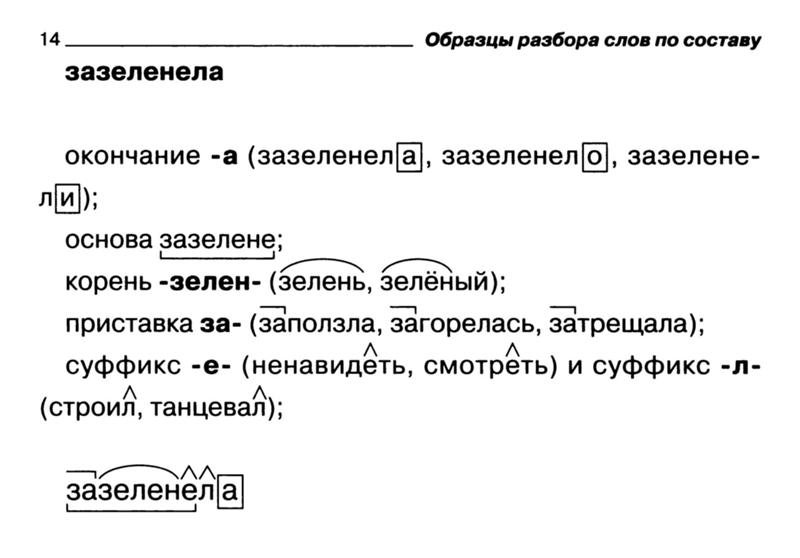

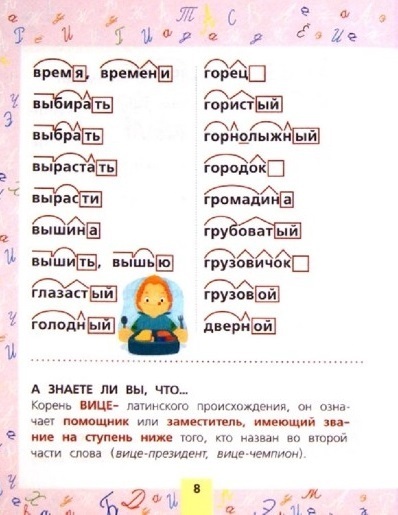

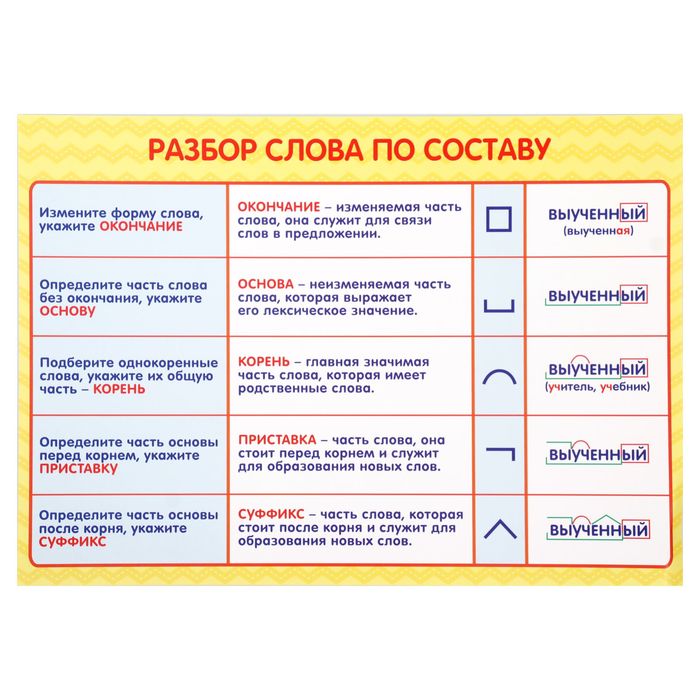

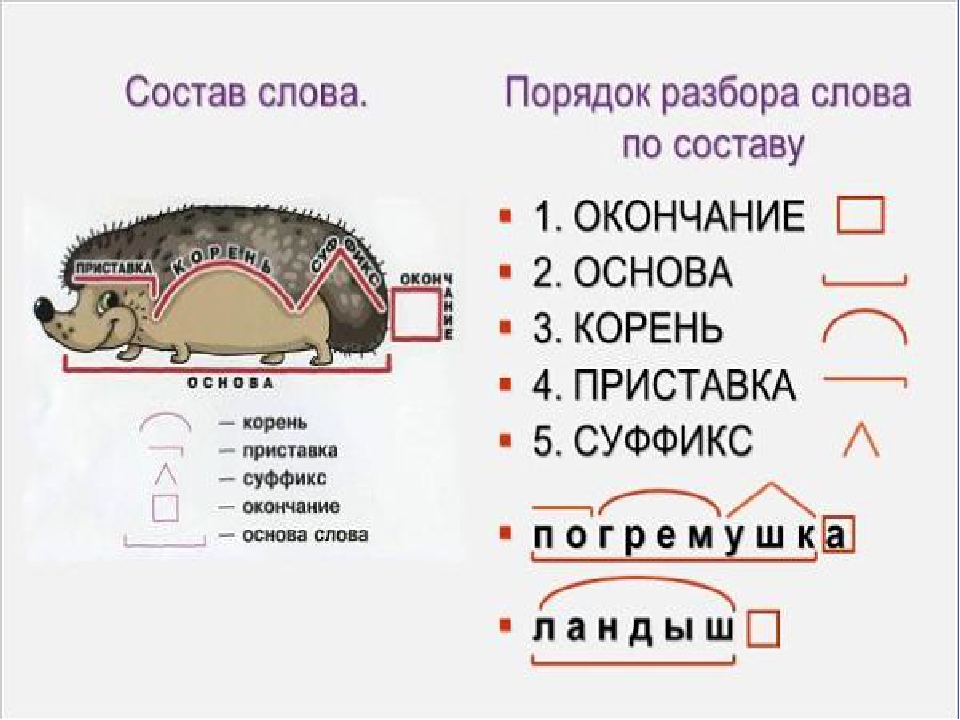

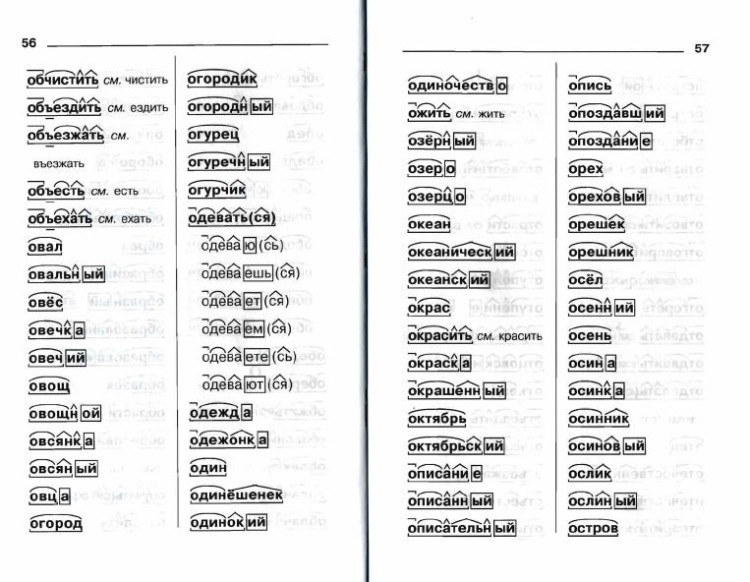

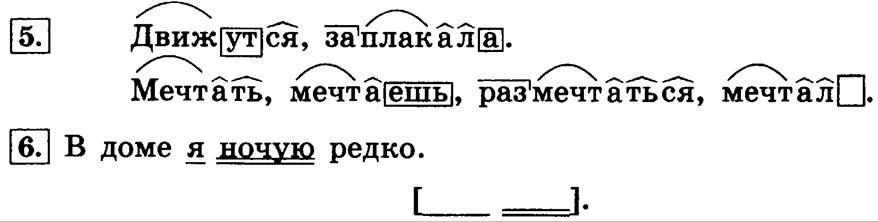

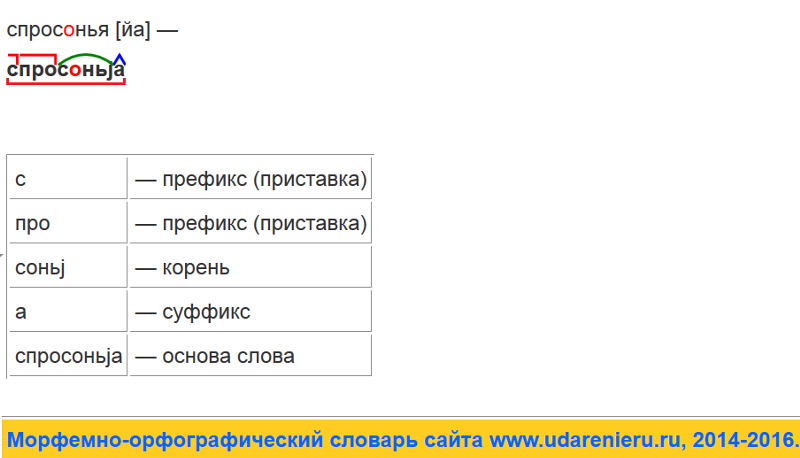

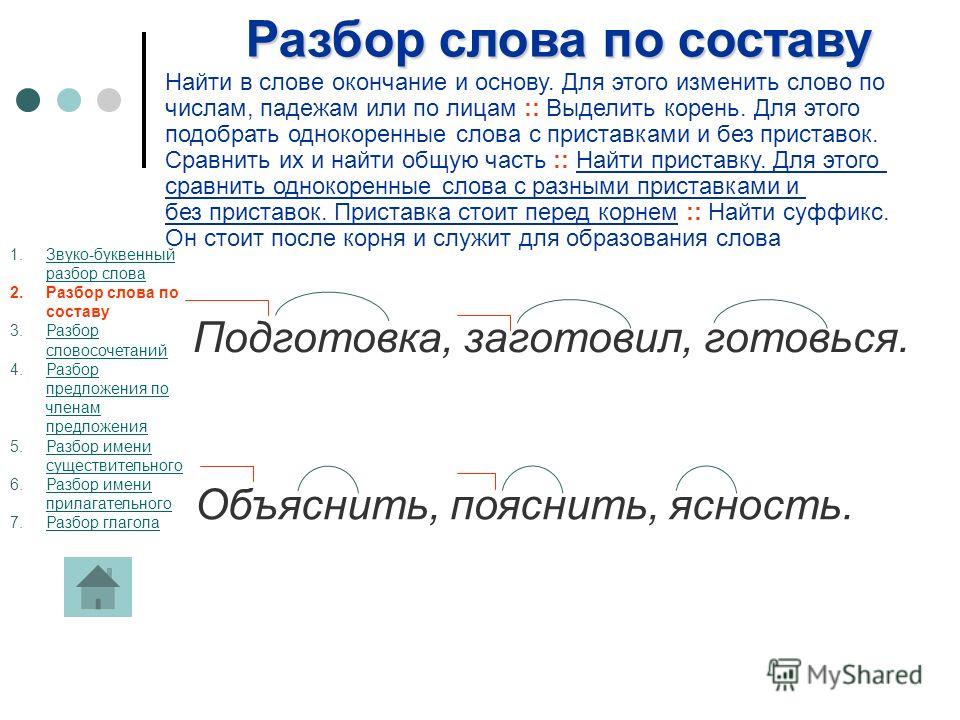

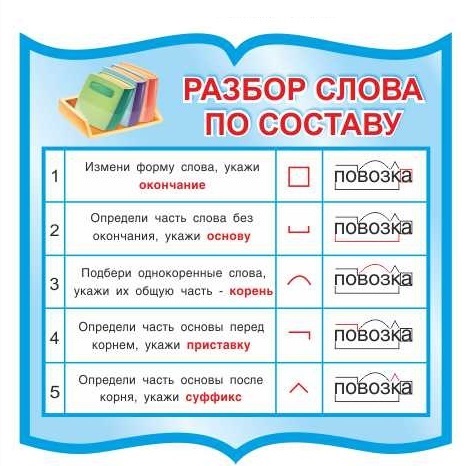

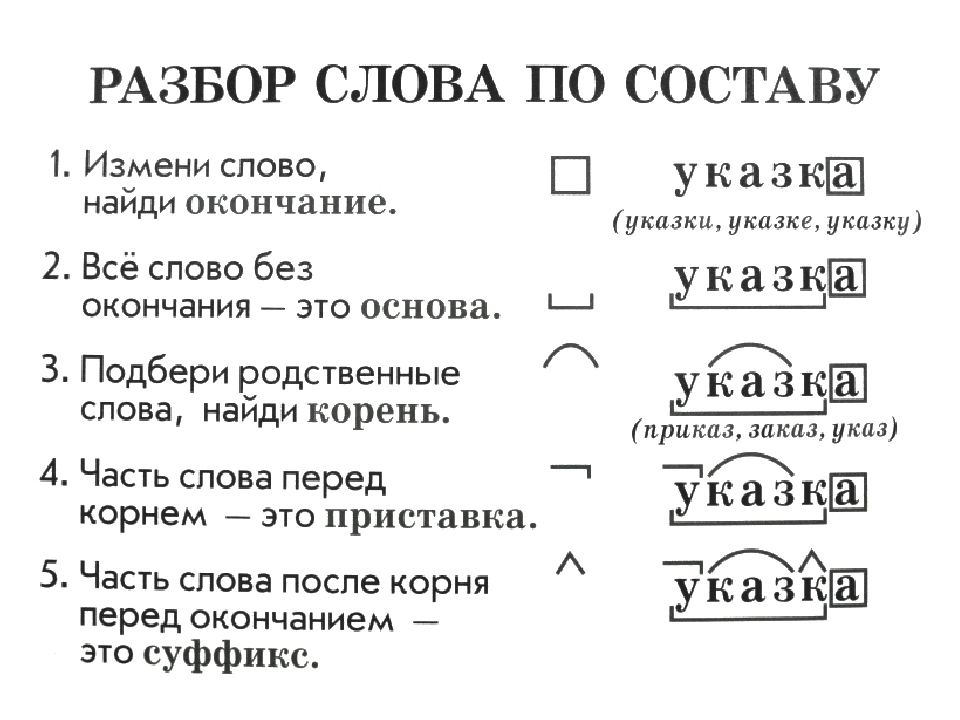

Разбор слова по составу братский

братск

ий

| Основа слова | братск |

|---|---|

| Корень | брат |

| Суффикс | ск |

| Окончание | ий |

Разобрать другие слова

Разбор слова в тексте или предложении

Если вы хотите разобрать слово «БРАТСКИЙ» в конкретном предложении или тексте, то лучше использовать

морфологический разбор текста.

Найти синонимы к слову «братский»

Примеры предложений со словом «братский»

1

Братски воровали незрелые арбузы на баштанах, братски их пожирали и братски же катались потом по земле от нестерпимой желудочной боли.

Шедевры юмора. 100 лучших юмористических историй, Коллектив авторов

2

Но это путь утешительный и отрадный по тем плодам, которые он приносит и из которых последний плод – братский мир, царство мира и любви на земле.

Круг чтения. Афоризмы и наставления, Лев Толстой, 2013г.

3

Привезли потом меня в Братский острог и в тюрьму кинули – благо соломки дали.

Великий раскол, Даниил Мордовцев, 1878г.

4

Мосци-панове, генерал Виттенберг приглашает нас к себе на пир, чтобы за бокалами вина скрепить братский союз с мужественным народом.

Потоп, Генрик Сенкевич, 1886г.

5

Он наделен и братской гордостью, которая вкупе с некоторой братской привязанностью сделала его очень добрым и заботливым опекуном младшей сестры.

Гордость и предубеждение, Джейн Остин, 1813г.

Найти еще примеры предложений со словом БРАТСКИЙ

Что вам нужно знать

Введение

В настоящее время открытый исходный код является спасательным кругом для команд разработчиков из-за быстрого темпа разработки и развертывания программного обеспечения. Корпорация должна отслеживать все компоненты с открытым исходным кодом, которые она использует в проектах, чтобы обеспечить безопасность и избежать юридических проблем. Этот мониторинг должен быть включен в каждый шаг рабочего процесса DevSecOps.

Корпорация должна отслеживать все компоненты с открытым исходным кодом, которые она использует в проектах, чтобы обеспечить безопасность и избежать юридических проблем. Этот мониторинг должен быть включен в каждый шаг рабочего процесса DevSecOps.

Команды могут использовать анализ состава программного обеспечения (SCA), чтобы узнать, какие инструменты и библиотеки с открытым исходным кодом используются. Аудит соответствия требованиям безопасности, или SCA, помогает снизить риски, связанные с требованиями безопасности и соответствия требованиям. Этот метод может помочь гарантировать, что все части программы с открытым исходным кодом имеют высокое качество, снижая риск нарушения безопасности, кражи интеллектуальной собственности или судебного спора.

Это может быть достигнуто с помощью инструментов SCA для обнаружения конкретных выпусков с открытым исходным кодом и консолидации информации об условиях лицензии и уязвимостях в системе безопасности. С нашей текущей технологией SCA можно автоматизировать весь процесс SCA, от поиска и идентификации компонентов до получения лицензий и снижения рисков.

Анализ состава программного обеспечения Преимущества

SCA важен, поскольку обеспечивает безопасность, скорость и надежность. Поскольку существует так много программного обеспечения с открытым исходным кодом, больше невозможно отслеживать открытый исходный код вручную.

Кроме того, облачные приложения очень популярны, а современные приложения очень сложны, поэтому важно использовать надежные и надежные инструменты SCA. В результате широкого использования практик DevOps предприятия ищут решения для обеспечения безопасности, способные идти в ногу со скоростью разработки, которая становится все быстрее. Это именно то, что делают автоматизированные инструменты SCA.

Безопасность и SCA

SCA предоставляет разработчикам контроль над используемыми ими компонентами с открытым исходным кодом и понимание любых потенциальных проблем безопасности, которые могут быть скрыты внутри этих компонентов. Раннее и регулярное сканирование на наличие уязвимостей в системе безопасности на протяжении всего жизненного цикла разработки программного обеспечения повышает производительность разработки программного обеспечения, позволяет решать проблемы на раннем этапе, сводит к минимуму простои и улучшает управление персоналом и денежными средствами.

Это особенно важно, учитывая расширение использования программного обеспечения с открытым исходным кодом во многих отраслях. Еще одно преимущество для разработчиков программного обеспечения заключается в том, что они могут предоставлять своим клиентам безопасное и надежное программное обеспечение.

Кто использует инструменты для анализа состава программного обеспечения?

Решения для анализа состава программного обеспечения (SCA) применимы к широкому спектру отраслей, поскольку каждый существующий сегодня бизнес является фирмой-разработчиком программного обеспечения, потому что он либо использует программные приложения, либо создает их. Этот проект специально ориентирован на пользователей SCA, которые являются производителями (поставщиками) программного обеспечения.

Решения SCA могут помочь любой компании, которая уже использует или думает об использовании стратегии управления открытым исходным кодом, контролировать использование открытого исходного кода в программном обеспечении, которое они используют и/или продают клиентам.

Это поможет вам быть в курсе новых атак при выборе инструментов SCA для вашей компании.

Инструменты SCA Обнаружение недостатков открытого исходного кода

Автоматизированные инструменты SCA могут помочь командам разработчиков программного обеспечения в разработке и выпуске высококачественного кода, а также предоставить заинтересованным сторонам возможность использовать упреждающую стратегию управления рисками. Решения SCA могут позволить разработчикам программного обеспечения выбирать более безопасные компоненты заранее и без проблем.

Это достигается путем выявления дефектов безопасности и рисков на ранних этапах процесса разработки программного обеспечения. Это преимущество ускоряет процесс разработки, уменьшая потребность в повторяющихся аудитах безопасности, поскольку с самого начала предпринимается надлежащее внимание при интеграции сторонних компонентов и библиотек в приложение. Это позволяет ускорить процесс разработки.

Предположим, действительно необходимо использовать компонент, о котором известно, что он создает риски и уязвимости. В этом случае группы разработчиков могут принять решение при первоначальном представлении компонента и рассмотреть возможность применения различных методов для безопасного использования компонента.

В этом случае группы разработчиков могут принять решение при первоначальном представлении компонента и рассмотреть возможность применения различных методов для безопасного использования компонента.

Метод SCA и связанные с ним инструменты преследуют иные цели, чем создание SBOM из исходного кода приложения и двоичных файлов. Правильное сопоставление каждой версии компонента с существующими уязвимостями будет самым сложным аспектом этой работы. Следующим этапом является элемент соответствия, который включает в себя возможность изучения и решения любых проблем с лицензиями, которые могут создавать компоненты.

Заключение

Идентификация сотен компонентов, составляющих ваше программное обеспечение, является сложной задачей даже для автоматизированного инструмента, не говоря уже о команде инженеров, работающих сообща. Затем вы должны изучить каналы безопасности, которые включают список из тысяч уязвимостей, чтобы определить, какие из этих проблем имеют отношение к вашему приложению.

Постоянно меняющийся ландшафт угроз добавил еще один уровень сложности к проблемам безопасности и целостности цепочки поставок программного обеспечения. Эта сложность является следствием постоянно меняющегося характера самих угроз. Включение комплексного, быстрого и точного решения SCA в цикл разработки программного обеспечения больше не является необязательным.

Prisma Cloud объявляет об анализе состава программного обеспечения (SCA), чтобы помочь организациям упреждающе устранять риски с открытым исходным кодом

Современные приложения более чем когда-либо взаимосвязаны благодаря разграничениям между каждым компонентом облачного кода — инфраструктурой как кодом (IaC), манифестами Kubernetes, пакетами с открытым исходным кодом и образами контейнеров. Но подход большинства организаций к облачной безопасности по-прежнему разрознен. Объединение точечных решений требует обширных ресурсов и неизбежно оставляет пробелы в покрытии.

По оценкам Gartner, «к 2025 году 70% организаций объединят количество поставщиков, обеспечивающих жизненный цикл облачных приложений, до трех поставщиков». А для такой консолидации необходимы решения по безопасности кода в сочетании с управлением состоянием и безопасностью во время выполнения.

А для такой консолидации необходимы решения по безопасности кода в сочетании с управлением состоянием и безопасностью во время выполнения.

Чтобы помочь командам обеспечить безопасность кода, которая так же взаимосвязана, как и приложения, которые им необходимо защищать, Prisma Cloud добавила анализ состава программного обеспечения (SCA) в свою облачную платформу защиты приложений (CNAPP). Это дополнение основано на наших основных передовых возможностях безопасности IaC, создавая первое контекстно-зависимое решение SCA, способное использовать контекст инфраструктуры для защиты приложения.

Потребность в безопасности с открытым исходным кодом больше, чем когда-либо

Для современных групп разработчиков программное обеспечение с открытым исходным кодом (OSS) необходимо для модульного создания приложений и быстрой доставки функций. Но с 10-процентным увеличением по сравнению с прошлым годом числа уязвимостей в открытом исходном коде, обнаруженных Forrester, это также первое место, с которого злоумышленники начинают искать способ проникновения. Постоянная угроза уязвимостей и настойчивость OSS в сочетании с растущая сложность облачных приложений сделала эту проблему сложной для решения.

Постоянная угроза уязвимостей и настойчивость OSS в сочетании с растущая сложность облачных приложений сделала эту проблему сложной для решения.

В прошлом году мы были свидетелями того, как наши клиенты изо всех сил пытались определить, повлиял ли на них Log4Shell и каким образом, как в своих стеках, так и на разных этапах цикла разработки. К сожалению, из-за того, что современные приложения настолько сложны, а программное обеспечение с открытым исходным кодом настолько зависит от зависимостей, это было намного сложнее, чем должно было быть. И это остается проблемой по сей день: по оценкам, 30% уязвимых экземпляров Apache Log4j в дикой природе остаются неисправленными.

Существующие подходы к устранению рисков с открытым исходным кодом не оправдывают ожиданий

Риск, связанный с открытым исходным кодом, ни в коем случае не является новой проблемой, но многие решения SCA до сих пор не приспособлены для работы с взаимосвязанностью и сложностью облачных приложений. Многие традиционные решения выявляют уязвимости и проблемы с соблюдением требований лицензии слишком поздно, что приводит к ресурсоемким процессам исправления, из-за которых уязвимости остаются незащищенными слишком долго.

Многие традиционные решения выявляют уязвимости и проблемы с соблюдением требований лицензии слишком поздно, что приводит к ресурсоемким процессам исправления, из-за которых уязвимости остаются незащищенными слишком долго.

Новые удобные для разработчиков инструменты SCA сосредоточены на переносе этого процесса на более ранние этапы жизненного цикла приложения. Но при наличии разрозненных инструментов обеспечения безопасности приложений и инфраструктуры сложно точно определить приоритетность рисков на основе контекста более широкой облачной среды. И даже если команды могут просеивать данные о безопасности и определять приоритеты проблем, они все равно могут иметь неполное представление о своих рисках с открытым исходным кодом, потому что большинству решений SCA не хватает глубины сканирования, чтобы полностью выявить все риски с открытым исходным кодом даже на самом глубоком уровне зависимости.

Изображение: проблемы безопасности, присущие разрастанию точечных инструментов.

Анализ состава программного обеспечения Prisma Cloud

Prisma Cloud SCA использует собственные исследования угроз и самые надежные базы данных уязвимостей, поддерживает популярные менеджеры пакетов и языки с открытым исходным кодом и предоставляет детальные исправления версий, чтобы разработчики могли безопасно внедрять изменения. Такая глубина охвата в сочетании с существующей широтой интеграции Prisma Cloud для разработчиков и DevOps делает наше решение SCA одним из самых точных и всеобъемлющих на рынке.

Подход с учетом инфраструктуры

Объединяя миры IaC и безопасности с открытым исходным кодом в CNAPP Code-to-Cloud, Prisma Cloud не только помогает организациям консолидировать решения, но и уникальным образом предоставляет контекст уязвимостей в более широком облаке -родная среда. Это соединение позволяет организациям выявлять уязвимости, встроенные в зависимости контейнеров, и помогает им быстрее расставлять приоритеты и устранять уязвимости. Изображение

Это соединение позволяет организациям выявлять уязвимости, встроенные в зависимости контейнеров, и помогает им быстрее расставлять приоритеты и устранять уязвимости. Изображение

В дополнение к SCA, Prisma Cloud теперь также поддерживает создание сводной спецификации программного обеспечения (SBOM), которая включает как ресурсы IaC, так и пакеты с открытым исходным кодом, а также связанные с ними неправильные конфигурации, уязвимости и лицензии.

Интеграция для разработчиков

Prisma Cloud SCA использует существующие интеграции и опыт для максимально раннего получения отзывов, предоставляя разработчикам жизненно важную информацию непосредственно в инструментах и рабочих процессах, от которых они зависят.

Используя Checkov, инструмент командной строки Prisma Cloud с открытым исходным кодом, или подключаемые модули интегрированной среды разработки (IDE), разработчики получают уведомления об уязвимостях по мере того, как они внедряют OSS в свою кодовую базу. Кроме того, по мере того, как открытый исходный код переходит на стадию сборки, Prisma Cloud получает обратную связь от систем контроля версий (VCS) в виде ограничений и комментариев запросов на слияние/вытягивание, а также шаги сборки в конвейерах CI/CD.

Кроме того, по мере того, как открытый исходный код переходит на стадию сборки, Prisma Cloud получает обратную связь от систем контроля версий (VCS) в виде ограничений и комментариев запросов на слияние/вытягивание, а также шаги сборки в конвейерах CI/CD.

Безграничное сканирование зависимостей

OSS невероятно зависит от зависимостей, и каждая версия пакета может изменить критически важную функциональность, поэтому без полной видимости или руководства по деревьям зависимостей уязвимости остаются необнаруженными или неустраненными. Благодаря полной экстраполяции деревьев зависимостей и предоставлению детализированных предложений по исправлению ошибок версии на всех уровнях, Prisma Cloud обеспечивает глубокое покрытие с открытым исходным кодом.

Изображение: Покрытие с открытым исходным кодом с учетом зависимостей и предоставление детальных предложений по исправлению ошибок версии.Code-to-Cloud CNAPP

Единственный способ обеспечить полный охват при защите облачных приложений — это сканирование на наличие уязвимостей на каждом этапе жизненного цикла разработки. SCA — это всего лишь один из компонентов решения Prisma Cloud CNAPP, которое защищает приложения и инфраструктуру от кода до облака. С Prisma Cloud тот же поток аналитики, который используется для выявления уязвимостей в репозиториях, постоянно выявляет уязвимости в реестрах и во время выполнения, обеспечивая последовательное и точное представление об уязвимостях в вашей среде.

SCA — это всего лишь один из компонентов решения Prisma Cloud CNAPP, которое защищает приложения и инфраструктуру от кода до облака. С Prisma Cloud тот же поток аналитики, который используется для выявления уязвимостей в репозиториях, постоянно выявляет уязвимости в реестрах и во время выполнения, обеспечивая последовательное и точное представление об уязвимостях в вашей среде.

Несмотря на то, что Prisma Cloud предоставляет практические рекомендации непосредственно разработчикам по повышению степени устранения, неисправленные уязвимости и уязвимости нулевого дня неизбежны. Чтобы решить эту проблему и обеспечить полное покрытие, Prisma Cloud включает средства безопасности веб-приложений и API (WAAS) и защитников, которые идентифицируют и защищают приложения от попыток эксплойта. Используя эти интегрированные возможности, клиенты Prisma Cloud могут отслеживать и защищать уязвимости от кода до облака. Изображение

: интеграция безопасности веб-приложений, API и Defender для отслеживания и защиты уязвимостей от кода до облака.