Разбор состава косметики: как расшифровать этикетку косметических средств

- Как расшифровать этикетку очищающих средств для борьбы с акне

- Разбор состава антивозрастной косметики: что искать на этикетке?

- Разбор состава косметики, отвечающей за увлажнение кожи

- Какие масла искать в составе косметики

- Расшифровываем этикетки косметики: каких компонентов бояться

Как вы выбираете косметические средства для ухода за кожей — верите рекламных обещаниям, блоггерам в Instagram или читаете этикетку? Количество выпускаемых бьюти-продуктов постоянно растет. Только в 2019 году продажи косметики выросли на 12%. Согласно Google Trends, поисковые запросы «уход за кожей» достигли рекордного уровня в январе 2020 года, и в 2021 году эта популярность только продолжает расти. Бум продаж уходовой косметики эксперты объясняют обновленными составами с уникальными компонентами, каждый из которых звучит лучше, чем другой, но не всегда подходит именно вам.

Если у вас жирная проблемная кожа, требующая постоянной борьбы с прыщами, ищите очищающие компоненты. Они обеспечивают глубокое очищение пор, убирают жирный блеск, а вместо него дарят желанный матовый эффект, удаляют ороговевшие клеточки и бактерии, которые становятся причиной воспалений. С их помощью можно достичь чистой кожи без белых угрей и черных точек. Вот три борца против прыщей:

Азелаиновая кислота, полученная из пшеницы и ячменя, подходит для жирной кожи, склонной к акне поскольку убивает бактерии, вызывающие их появление. Оказывает отшелушивающее действие, уменьшающее пигментные пятна. Дерматологи называют азелаиновую кислоту панацеей от прыщей.

Ключевые задачи азелаиновой кислоты — осветлить пигментацию, убрать мертвые клетки, борьба с куперозом и прыщами. Благодаря ей кожа быстрее обновляется, а бактерии быстро умирают, из-за чего снижается риск появление прыщей.

Салициловая кислота очищает поры, убивает бактерии, отшелушивает ороговевшие клеточки. Ищите ее в составе косметики если у вас жирная кожа, склонная к акне. С ее помощью вы забудете о черных точках и противных белых угрях. Салициловая кислота наносится точечно на проблемные участки. Очищающее средство с ее содержанием используйте два раза в неделю (можно увеличить при ярко выраженных проблемах). Категорически не подходит сухой и чувствительной коже.

Салициловая кислота — лучший компонент для качественного очищения пор, уменьшает покраснение и воспалительные процессы, снижает риск появления прыщей.

Бета-гидроксикислоты (BHA) — маслорастворимые кислоты, которые оказывают прямое влияние на сальные железы и уменьшают выработку себума. Если лицо блестит словно жирный блин, ищите этот компонент в составе косметики. Также BHA отшелушивают мертвые клетки и предотвращают появление прыщиков.

Бета-гидроксикислоты работают для устранения двух лучших друзей прыщей: обильного себума и ороговевшего слоя. Не рекомендуется для сухой и чувствительной кожи.

Разбор состава антивозрастной косметики: что искать на этикетке?

Как расшифровать этикетку косметических средств с антивозрастным эффектом? По мнению дерматологов, ваш бьюти-продукт должен содержать одно из следующих компонентов. Эти сильнодействующие вещества разглаживают морщины и тонкие линии, увеличивают производство коллагеновых волокон, ускоряют клеточный обмен, дарят молодость, ровный тон и здоровый внешний вид.

Ретинол — мощный антивозрастной компонент, который улучшает обновление клеток, стимулирует выработку коллагена, замедляет процессы старения. Подходит всем типам кожи с признаками старения. После использования ретинола необходимо наносить на лицо солнцезащитный крем, чтобы не стать обладательницей пигментных пятен.

Подходит всем типам кожи с признаками старения. После использования ретинола необходимо наносить на лицо солнцезащитный крем, чтобы не стать обладательницей пигментных пятен.

Альфа-гидроксикислоты (AHA) — водорастворимые кислоты, полученные из фруктов или сахарного тростника. Главная задача — отшелушить сухую тусклую кожу и ускорить процессы выработки коллагена для разглаживания морщин. Подходит для стареющей и сухой кожи. Солнцезащитный крем обязателен.

Бакучиол — мягкая и эффективная растительная замена ретинолу. Снимает воспаление, убивает бактерии, увеличивает выработку коллагена, уменьшает пигментные пятна, разглаживает морщины. Подходит всем типам кожи с возрастными изменениями. Лучшее средство для кожи, которой противопоказан ретинол — чувствительной и с розацеа.

ЗОЛОТОЕ ПРАВИЛО ЧТЕНИЯ ЭТИКЕТКИ КОСМЕТИКИ: при выборе крема смотреть на первые пять или шесть ингредиентов, потому что чаще всего именно они отвечают за его эффективность.

Разбор состава косметики, отвечающей за увлажнение кожи

Если ваша кожа сухая, чувствительная, склонная к покраснению или поражена экземой, эти успокаивающие и увлажняющие компоненты станут вашим спасением.

Увлажнители — компоненты, которые впитываются глубоко в дерму и насыщают ее влагой. К данной группе косметических компонентов относятся алоэ вера, глицерин, мочевина и гилауроновая кислота. Важно помнить: поскольку увлажнители извлекают влагу откуда угодно, они могут увеличить сухость кожи, если вы живете в сухом климате. Особенно это актуально в зимний отопительный сезон, когда вы включаете батареи на полную мощность и редко проветриваете помещение. Спасением в этой ситуации станет покупка увлажнителя воздуха.

Содержание глицерина в креме не должно превышать 5%. Большая доля начнет вытягивать влагу из дермы. Мочевина — не лучшее средство для ухода за кожей. Она помогает другим компонентам проникать в глубокие слои эпидермиса, но тянет за собой и другие вредные вещества. К тому же данный компонент способен менять уровень pH, вызывать шелушение и аллергию.

К тому же данный компонент способен менять уровень pH, вызывать шелушение и аллергию.

Керамиды — один из самых популярных компонентов, который часто встречается в составе косметики. Этот вид природного жира скрепляет клетки и формирует водонепроницаемую защиту, которая предотвращает потерю влаги. Лучший выбор для женщин с возрастными проблемами, излишней сухостью, раздражением, зудом и экземой. Керамиды — альтернатива церамидам, которые производятся эпидермисом.

Центелла азиатская —травянистое растение, обладающее успокаивающим и противоспалительным действием. Убирает раздражение и покраснение, усиливает синтез коллагена, обеспечивает мощную защиту от агрессивных внешних факторов. Ищите центеллу азиатскую в составе косметики если страдаете от сильной сухости, чувствительности, акне и розацеа. Дерматологи рекомендуют наносить сыворотки и крема с центеллой на чистое лицо поздним вечером, когда эпидермис находится в режиме восстановления.

Важно: расшифровать этикетку косметических средств очень просто. Вам нужен бьюти-продукт с подходящим вам компонентом, который стоит в верхней строчке списка. Чтобы центелла азиатская действительно работала она должна быть в тройке первых. Если же этот компонент указан в самом конце списка, не выбрасывайте деньги на ветер. Этот крем не принесет желаемого результата.

Пенка для умывания SKIN SHINE с древесным углем, центеллой азиатской, фруктовыми кислотами, 150мл

Гель-скраб-маска для лица 3 в 1 SKIN SHINE с древесным углем, центеллой, каолином и женьшенем, 150мл

Пилинг-скатка для лица SKIN SHINE с древесным углем, центеллой азиатской и алоэ вера, 120мл

Ниацинамид — стал одним из самых популярных компонентов 2021 года, который можно встретить во многих составах косметики. Научные исследования показали, что он уменьшает пигментацию, морщины и прыщи, а потому у дерматологов нет никаких сомнений в его эффективности. Ниацинамид — источник витамина B, который имеет большую ценность для красоты. Обязательно ищите данный компонент в составе косметики если хотите осветлить возрастные темные пятна, поскольку он блокирует выработку меланина.

Научные исследования показали, что он уменьшает пигментацию, морщины и прыщи, а потому у дерматологов нет никаких сомнений в его эффективности. Ниацинамид — источник витамина B, который имеет большую ценность для красоты. Обязательно ищите данный компонент в составе косметики если хотите осветлить возрастные темные пятна, поскольку он блокирует выработку меланина.

Исследования показали, что увлажняющий крем с 5% ниацинамидом, применяемый дважды в день на протяжении 14 дней, уменьшает темные пятна.

А еще он предотвращает появление морщин и потерю упругости. Те же исследования показывают, что применение крема с 5% ниацинамида в течение 3-х месяцев существенно улучшило эластичность кожи и помогло уменьшить морщинки. Также данный компонент уменьшает выработку себума, предотвращает появление угрей, уменьшает купероз, помогает быстро восстановиться после экземы и розацеи. Достаточно мягкий, чтобы хорошо переноситься всеми типами кожи.

Beauty-марка ЮниLook одной из первых выпустила коллекцию косметических средств по уходу за кожей с ниацинамидом. В линейку вошла омолаживающая эссенция с лифтинговым эффектом, гелевая маска для лица, средство для умывания с подтягивающим действием и увлажняющий лосьон.

VETTA «Бабочки» Набор кружек 4пр. керамика 320мл ST166/D1026

0₽ /шт.

HEREVIN Набор для соли и перца Pepper подар. уп. 122006

0₽ /шт.

HEREVIN Набор для соли и перца Siena на подставке подар. уп. 122040

0₽ /шт.

HEREVIN Солонка Delfina 121105

0₽ /шт.

Эссенция для лица с ниацинамидом ЮниLook, омолаживающая и подтягивающая, 2 мл

Маска для лица гелевая ЮниLook, омолаживающая и подтягивающая с ниацинамидом,10 мл

Средство для умывания лица с ниацинамидом ЮниLook, для лифтинга и сияния кожи, 2 мл

Лосьон для лица ЮниLook, увлажняющий с лифтинг эффектом с ниацинамидом, 2 мл

Гиалуроновая кислота — увлажнитель, притягивающий до 1000 раз больше воды от своего веса, благодаря чему эффективно разглаживает сухую или морщинистую кожу. Палочка-выручалочка для сухой и зрелой кожи, которой требуется супер-интенсивное увлажнение.

Палочка-выручалочка для сухой и зрелой кожи, которой требуется супер-интенсивное увлажнение.

Расшифровывая этикетку косметических средств, ищите гиалуронку в первой пятерке или даже тройке. Но тут назревает вопрос: Что искать в составе косметики — гиалуронат натрия и гиалуроновую кислоту? Эти увлажняющие компоненты отличаются размером молекул. У гиалуроновой кислоты они больше и не могут проникать в глубокие слои эпидермиса. Зато низкомолекулярная структура гиалуроната натрия проникает глубоко в дерму и не оседает на поверхности кожи. Ищите ее на этикетках кремов, лосьонов, тоников, эмульсий и сывороток. Высокомолекулярная структура используется в уколах красоты и филлерах, чтобы эффективно разгладить морщины.

HEREVIN Набор баночек для специй Venezia 200 мл с ложкой 2 пр. подар. уп. 132235

0₽ /шт.

VETTA «Астры» Чайный набор 12пр. керамика 250мл ST15/D1030

керамика 250мл ST15/D1030

0₽ /шт.

HEREVIN Набор для соли и перца Siena подар. уп. 122155

0₽ /шт.

Эссенция для кожи с гиалуроновой кислотой ЮниLook, увлажняющая и восстанавливающая, 2 мл

Маска для лица гелевая ЮниLook, увлажняющая и восстанавливающая, с гиалуроновой кислотой, 10 мл

Средство для умывания лица с гиалуроновой кислотой ЮниLook, для увлажнения и восстановления, 2 мл

Лосьон для лицаЮниLook, с гиалуроновой кислотой, 2 мл

Интересно почитать:

• Для чего нужна пилинг-скатка для лица и когда он лучше скраба?

• Вопрос доктору: подушка для ванны — необходимость или роскошь?

• Подробное руководство как выбрать лучшую плойку для волос в 2021 году

Какие масла искать в составе косметики

Натуральное масло — вишенка на хорошем креме для лица. Они часто встречаются в составе косметики, но могут использоваться отдельно или смешиваться с любимыми косметическими продуктами.

Они часто встречаются в составе косметики, но могут использоваться отдельно или смешиваться с любимыми косметическими продуктами.

Масло жожоба обладает увлажняющим действием, уменьшает появление морщин и воспаления. Хорошо переносится всеми типами кожи, не забивает поры, дарит глубокое увлажнение. Дамы страдающие от сухости возьмите на заметку.

Касторовое масло насыщено смягчающими жирными кислотами, которые дарят мощное увлажнение при сухости и шелушении. Содержит сильнейший антиоксидант — рицинолевую кислоту, которая уничтожает свободные радикалы, вызывающих потерю коллагена и появление морщины. Наносите касторовое масло на ресницы и брови, чтобы быстро их отрастить. Косметологи советуют разбавлять касторку с базовым маслом, так как в чистом виде она может вызывать сухость и воспаление.

Масло шиповника обладает сильнейшим противовоспалительным действием, содержит витамины А и С, помогает уменьшить видимость растяжек, рубцов, пигментных пятен. Дарит коже упругость и здоровое сияние.

Дарит коже упругость и здоровое сияние.

Масло ши хорошо смягчает и увлажняет сухие и огрубевшие участки кожи.

Расшифровываем этикетки косметики: каких компонентов бояться

- Минеральное масло не впитывается эпидермисом, а оседает на его поверхности. Как результат — закупоренные поры, плохое дыхание кожного покрова, замедленный рост новых клеток. От него чаще всего появляются угри и аллергия.

- Парафиновое масло мешает эпидермису полноценно дышать и не позволяет ему эффективно очищаться от токсинов. Закупоренные поры приводят к прыщам и воспалениям.

- Пропиленгликоль только создает эффект гладкости и увлажненности, но на самом деле приносит больше вреда чем пользы.

- Ароматизаторы и синтетические отдушки могут вызывать аллергические реакции.

- Этаноламины (DEA) — используются для создания средств разной густоты и регулировки pH. В Европе этого компонента уже не встретишь в составе косметики.

Российское законодательство не запрещает его использование.

Российское законодательство не запрещает его использование. - Силиконы закупоривают поры, не дает коже дышать и провоцирует появление прыщей.

Теперь вы знаете как расшифровать этикетку косметических средств и делать разбор состава косметики, а значит сможете покупать более качественные и по-настоящему работающие продукты, в которых нуждается именно ваш тип кожи.

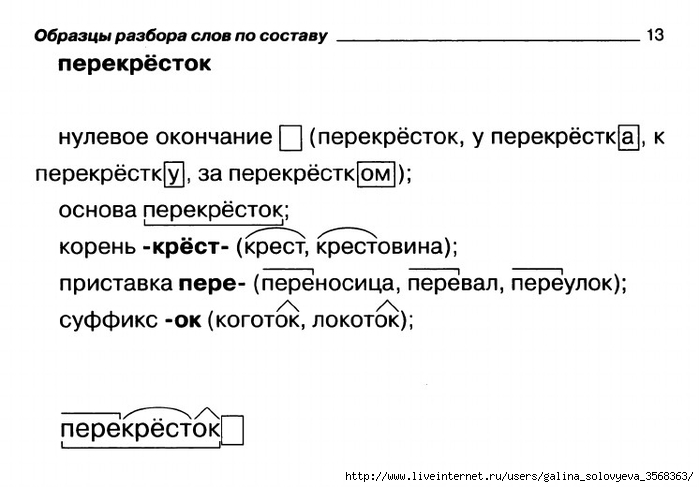

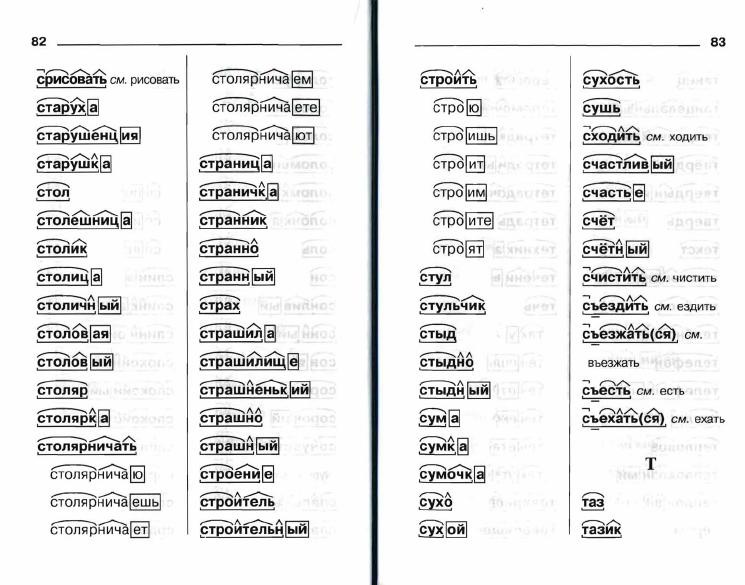

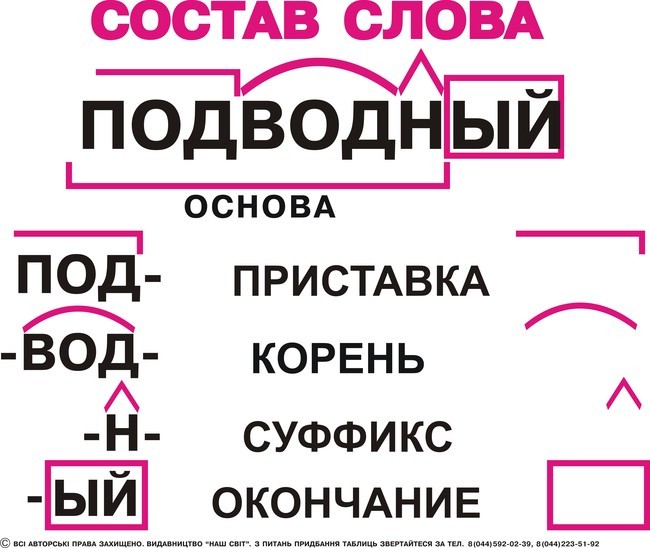

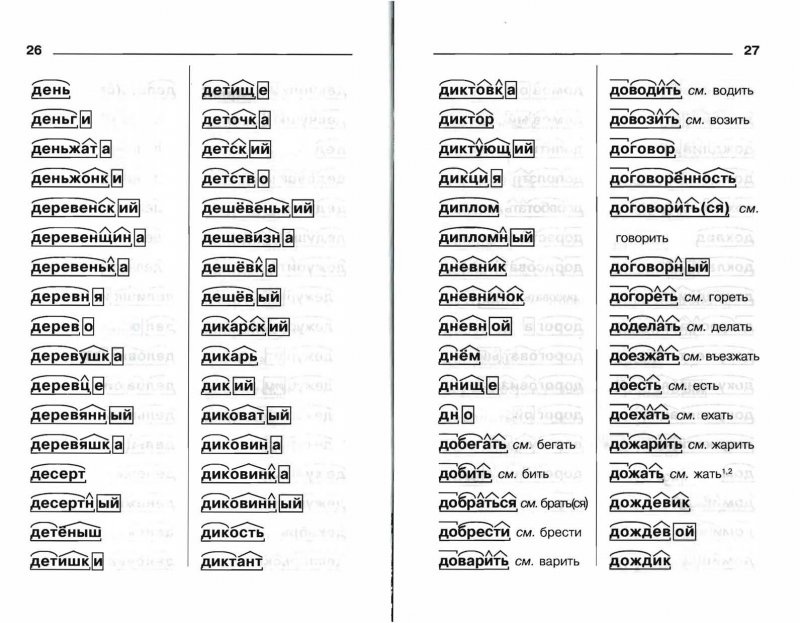

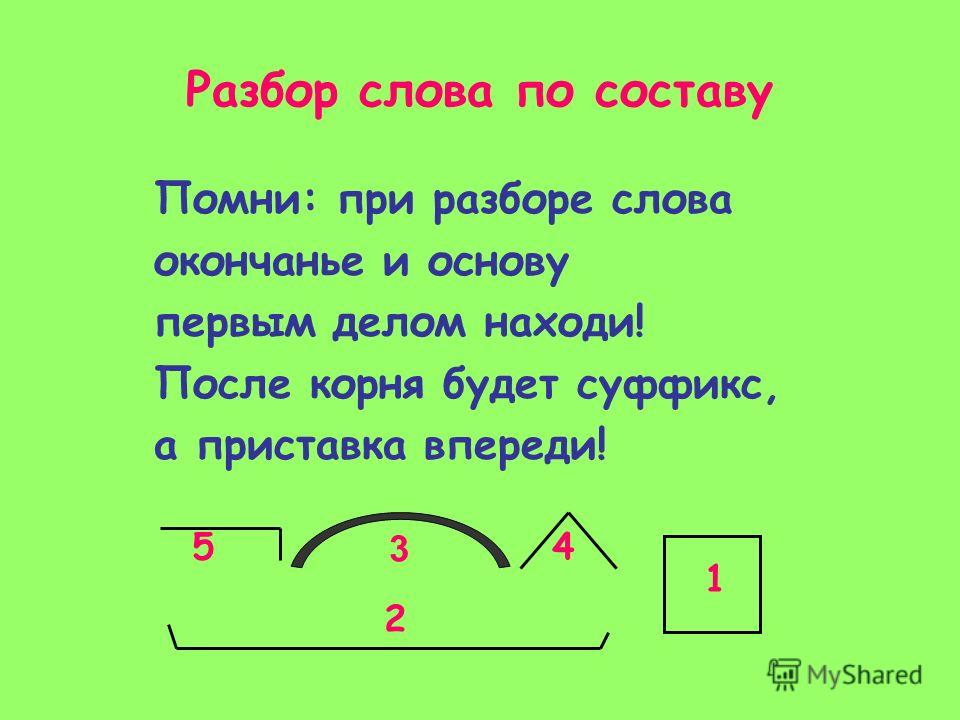

Словообразовательный разбор / Разборы. Проверка умений / Русский на 5

Тест №1

-

Какая производящая основа в паре слов:

быстренько — быстренький?- быстренько

- быстренький

-

Какая производная основа в паре слов:

угоднически — угодник?- угоднический

- угодник

-

Каков способ словообразования слова

щебет?- сокращение основы

- аббревиация

-

Каков способ образования слова

свежемолотый?- сложение основ

- сращение основ

-

Каков способ образования слова

недосып?- приставочный

- сокращение основы

Правильные ответы:

- быстренький

- угоднический

- сокращение основы

- сращение основ

- сокращение основы

Тест №2

-

Каков способ образования слова

осенью?- суффиксальный

- переход в другую часть речи

-

Каково средство образования слова

по-рыбацки?- приставка по-

- суффикс -и-

- приставка по- и суффикс -и-

-

Каково средство образования слова

преждевременный?- приставка прежде-

- суффикс -н-

- приставка прежде- и суффикс -н-

-

Каково средство образования слова

передвижник?- суффикс -ик-

- суффикс -ник-

- приставка пере- и суффикс -ик-

- приставка пере- и суффикс -ник-

-

Каково средство образования слова

снова?- приставка с-

- суффикс -а-

- приставка с- и суффикс -а-?

Правильные ответы:

- переход в другую часть речи

- приставка по- и суффикс -и-

- приставка прежде-

- суффикс -ик-

- приставка с- и суффикс -а-?

Тест №3

-

От каких слов образовано слово

РФ?- Россия

- Российская Федерация

-

Каким способом образовано слово

РФ?- сложение основ

- аббревиация

- переход в другую часть речи

- сокращение основы

-

Каким способом образовано

операционная?- приставочный

- суффиксальный

- приставочно-суффиксальный

- переход в другую часть речи

-

Какая основа является производящей для слова

сетчатка?- сетчатость

- сетчатый

- сетка

- сеточка

-

Какая основа является производящей для слова

лжец?- лживый

- лгун

- лгать

Правильные ответы:

- Российская Федерация

- аббревиация

- переход в другую часть речи

- сетчатый

- лживый

Тест №4

-

Какая основа является производящей для слова

зелень?- зеленеть

- зеленый

- зелёненький

- зелено

-

Какая основа является производящей для слова

никак?- никакой

- как

- какой

-

Какими процессами сопровождается образование слова

дороженька от производящей основы дорога?- чередование согласных г//ж

- появление соединительной гласной

- усечение основы

-

Какими процессами сопровождается образование слова

нефтепровод?- чередование согласных

- появление соединительной гласной

-

От каких основ образовано слово

нефтепровод?- нефть

- провод

- нефть, провод

- нефть, проводка

Правильные ответы:

- зеленый

- как

- чередование согласных г//ж

- появление соединительной гласной

- нефть, провод

Смотрите также

- Глава 5.

Словообразование

Словообразование - Особенности словообразовательного разбора

- Советы. Как приступить к делу

- Примеры и комментарии

- Типичные ошибки

- Первые шаги — подготовительные задания

- Тренинг «Словообразовательный разбор»

- Итоговые тесты «Словообразовательный анализ в формате ЕГЭ»

- В1 — В7. Работа с текстом. Владение языковедческими понятиями

— Понравилась статья?:)

Top Software Composition Analysis Tools 2022

Обзор

Продукты

Top Rated

FAQ

Эти продукты получили награду Top Rated за отличные оценки удовлетворенности клиентов. Список основан исключительно на отзывах; платного размещения нет, и мнения аналитиков не влияют на ранжирование. Узнайте больше о критериях наивысшего рейтинга.

- VeracodeО системе TrustRadius Scoring8,4182 рейтингаЗапланировать демонстрацию

Software Composition Analysis (SCA) Продукты

(1-23 из 23) Отсортировано по количеству отзывов

Приведенный ниже список продуктов основан исключительно на отзывах (отсортированных от большего к меньшему). Платное размещение отсутствует, и мнения аналитиков не влияют на их рейтинг. Вот наше обещание покупателям, чтобы информация на нашем сайте была надежной, полезной и достойной вашего доверия.

Платное размещение отсутствует, и мнения аналитиков не влияют на их рейтинг. Вот наше обещание покупателям, чтобы информация на нашем сайте была надежной, полезной и достойной вашего доверия.

Veracode

118 отзывов

Проверено покупателями

Лучшие оценки

Veracode — это платформа безопасности приложений, которая выполняет пять типов анализа; статический анализ, динамический анализ, анализ состава программного обеспечения, интерактивное тестирование безопасности приложений и тестирование на проникновение. Veracode предлагает услуги по запросу и помогает компаниям устранять…

Palo Alto Networks Prisma Cloud

4 отзыва

Prisma Cloud от Palo Alto Networks (на основе технологии, полученной с помощью Evident.io или Evident Security Platform ) представлена как комплексная облачная платформа безопасности (CNSP), которая обеспечивает безопасность полного жизненного цикла и полную защиту стека для мульти- и гибридных облаков…

Snyk

4 отзыва

Начальная цена $0

Платформа безопасности разработчиков Snyk автоматически интегрируется в рабочий процесс разработчика и помогает командам безопасности сотрудничать со своими командами разработчиков. Он может похвастаться ориентированным на разработчиков подходом, который гарантирует, что организации могут защитить все критически важные компоненты своих приложений…

Он может похвастаться ориентированным на разработчиков подходом, который гарантирует, что организации могут защитить все критически важные компоненты своих приложений…

Анализ состава программного обеспечения Black Duck (SCA)

4 отзыва

Black Duck — это приобретенный инструмент анализа состава программного обеспечения поддерживается Synopsys с 2017 года.

Платформа Sonatype Nexus

3 отзыва

Стартовая цена 48 000 долларов США

Платформа Sonatype Nexus — это инструмент анализа состава программного обеспечения, который сканирует для создания компонентов репозитория, а затем проверяет безопасность и лицензирование для обеспечения соответствия требованиям. Sonatype приобрела MuseDev в марте 2021 года, чтобы расширить возможности платформы Nexus. Текущие модули…

Checkmarx

3 отзыва

Checkmarx, израильская компания с офисами в США, предоставляет набор программного обеспечения для обеспечения безопасности приложений, поставляемого через Checkmarx Software Security Platform. Отдельные модули и возможности включают Checkmarx Static Application Security Testing, Checkmarx Software Composition…

Отдельные модули и возможности включают Checkmarx Static Application Security Testing, Checkmarx Software Composition…

FOSSA

1 отзыв

FOSSA — это инструмент анализа состава программного обеспечения, который постоянно сканирует компоненты с открытым исходным кодом и отслеживает зависимости и соответствие лицензии.

Micro Focus Fortify on Demand

1 отзыв

Micro Focus Fortify on Demand (ранее HP Fortify on Demand) — это платформа для обеспечения безопасности и тестирования приложений, приобретенная Micro Focus у Hewlett-Packard Enterprise. Безопасность как услуга обеспечивает динамическое (DAST) и статическое (SAST) тестирование приложений, а также анализ исходного кода…

CAST Highlight

1 отзыв

Стартовая цена $25 000

CAST со штаб-квартирой в Нью-Йорке предлагает Highlight, решение для управления портфелем приложений, обеспечивающее анализ программных компонентов, безопасность приложений, бенчмаркинг приложений и техническую экспертизу.

Kiuwan Insights

Написать отзывКомпания Idera Kiuwan предлагает Insights, приложение для анализа состава программного обеспечения, предназначенное для снижения риска от сторонних компонентов. Устранение уязвимостей и обеспечение соответствия лицензии. Автоматизируйте политики во всем SDLC.

Contrast SCA

Write a ReviewContrast SCA обеспечивает автоматизированное управление рисками с открытым исходным кодом, встраивая проверки безопасности и соответствия требованиям в приложения на протяжении всего процесса разработки и выполняя непрерывный мониторинг в производстве. Поставщик заявляет, что Contrast SCA может выявлять уязвимые компоненты, определять…

Revenera FlexNet Code Aware

Write a Review FlexNet Code Aware — это бесплатный сканер кода, который сканирует пакеты Java, NuGet и NPM в поисках соответствия лицензии, IP и безопасности. риски уязвимости. Code Aware, автоматизированный высокоуровневый анализ пакетов, помогает командам разработчиков предоставлять клиентам безопасные продукты, одновременно защищая…

риски уязвимости. Code Aware, автоматизированный высокоуровневый анализ пакетов, помогает командам разработчиков предоставлять клиентам безопасные продукты, одновременно защищая…

SOOS

Написать отзывСтартовая цена $99

SOOS — это решение для анализа состава программного обеспечения и динамического тестирования безопасности приложений от одноименной компании из Винуски, штат Вермонт. Пользователи могут сканировать программное обеспечение с открытым исходным кодом на наличие уязвимостей, контролировать введение новых зависимостей, исключать нежелательные типы лицензий,…

IDA PRO

Написать отзывIDA Pro как дизассемблер способен создавать карты их выполнения, чтобы показать двоичные инструкции, которые фактически выполняются процессором в символьном представлении (язык ассемблера). В IDA Pro были реализованы передовые методы, чтобы он мог генерировать сборку…

FlexNet Code Insight

Написать отзыв FlexNet Code Insight — это инструмент для анализа состава программного обеспечения, позволяющий пользователям получить представление и контроль над всем программным обеспечением с открытым исходным кодом. Обнаружение материалов с открытым исходным кодом основано на сравнении исходной кодовой базы с содержимым библиотеки соответствия.

Обнаружение материалов с открытым исходным кодом основано на сравнении исходной кодовой базы с содержимым библиотеки соответствия.

Sentinel SCA

Написать отзывSentinel SCA, разработанное WhiteHat Security, представляет собой решение для обеспечения безопасности приложений, которое анализирует приложения для третьих лиц и программного обеспечения с открытым исходным кодом для обнаружения нелегального, опасного или устаревшего кода. Компания WhiteHat была приобретена Synopsys в июне 2022 г.

Tidelift

Написать отзывЧерез подписку компания Tidelift со штаб-квартирой в Бостоне стремится предоставить комплексное решение для управления, включая инструменты для создания настраиваемых каталогов заведомо хороших, активно поддерживаемых компонентов, поддерживаемых Tidelift и его открытым исходным кодом. партнеры по обслуживанию.

Mend Renovate

Написать отзыв Mend Renovate (ранее WhiteSource Renovate) — это бесплатное решение для обновления зависимостей для разработчиков программного обеспечения, которое автоматически устраняет устаревшие зависимости, экономя время разработчиков, снижая риски и смягчая влияние уязвимостей безопасности.

Debricked

Написать отзывСтартовая цена $0

Инструмент Debricked позволяет более широко использовать Open Source, стремясь сдержать уязвимости и несоответствующие лицензии, позволяя поддерживать высокую скорость разработки, сохраняя при этом безопасность. Поставщик заявляет, что сервис работает на основе машинного обучения, что позволяет обрабатывать данные…

BluBracket

Написать отзывСтартовая цена 21 долл. США

BluBracket — это корпоративное решение для обеспечения безопасности кода в программном мире. BluBracket дает компаниям представление о том, где исходный код представляет угрозу безопасности, а также позволяет им полностью защитить свой код без изменения рабочих процессов или производительности разработчиков.

Сканер уязвимостей Sonatype Nexus

Написать отзывНачальная цена $0

Сканер уязвимостей Sonatype Nexus (ранее DepShield) обнаруживает уязвимости среди компонентов с открытым исходным кодом и кода в приложении. Он доступен бесплатно и с открытым исходным кодом.

Он доступен бесплатно и с открытым исходным кодом.

Mend SCA

0 отзывов

Mend SCA (ранее WhiteSource) — это решение для гибкого управления безопасностью открытого исходного кода и управления соответствием требованиям лицензий. Mend SCA интегрируется с конвейером DevOps для обнаружения уязвимых библиотек с открытым исходным кодом в режиме реального времени. Он предоставляет пути исправления и автоматизацию политик для ускорения времени…

JFrog Xray

0 отзывов

Начальная цена $98

JFrog Xray Multilayer обеспечивает анализ контейнеров и программных артефактов на наличие уязвимостей, соответствие лицензии и обеспечение качества, а также постоянно контролирует и проверяет все артефакты, потребляемые и производимые в CI/ трубопровод КД.

Что такое инструменты анализа состава программного обеспечения?

Инструменты анализа состава программного обеспечения сканируют и анализируют кодовую базу организации на наличие любого открытого исходного кода. Как только любой открытый исходный код идентифицирован, инструмент анализа состава программного обеспечения может затем определить, присутствует ли в коде какая-либо лицензионная информация или угрозы безопасности. Информация о лицензировании может включать информацию о том, требует ли какой-либо открытый исходный код указания авторства и соответствуют ли требования лицензирования политикам организации. Что касается безопасности, инструменты SAC могут как выявить любые слабые места в безопасности, так и предложить возможные решения на основе всей кодовой базы.

Как только любой открытый исходный код идентифицирован, инструмент анализа состава программного обеспечения может затем определить, присутствует ли в коде какая-либо лицензионная информация или угрозы безопасности. Информация о лицензировании может включать информацию о том, требует ли какой-либо открытый исходный код указания авторства и соответствуют ли требования лицензирования политикам организации. Что касается безопасности, инструменты SAC могут как выявить любые слабые места в безопасности, так и предложить возможные решения на основе всей кодовой базы.

Инструменты анализа состава программного обеспечения относятся к решениям для тестирования безопасности приложений, категории, которая также включает статическое тестирование безопасности приложений (SAST), динамическое тестирование безопасности приложений (DAST) и интерактивное тестирование безопасности приложений (IAST).

Функции анализа состава программного обеспечения

Инструменты анализа состава программного обеспечения должны иметь большинство или все из следующих возможностей:

- Руководство по исправлению и техническая информация

- Автоматический мониторинг

- Отслеживание ошибок

- Аналитика и отчетность

- Непрерывная доставка

Сравнение анализа состава программного обеспечения

Покупатели, ищущие программное обеспечение для анализа состава программного обеспечения, должны учитывать следующие факторы:

- Обнаружение и исправление: Инструменты SCA традиционно ориентированы на выявление открытого исходного кода и уязвимостей.

Более поздние инструменты также расширились, чтобы отдать приоритет полуавтоматическому исправлению. Эти инструменты, как правило, более дорогие, но могут оказаться полезными для ИТ-функций с ограниченным персоналом.

Более поздние инструменты также расширились, чтобы отдать приоритет полуавтоматическому исправлению. Эти инструменты, как правило, более дорогие, но могут оказаться полезными для ИТ-функций с ограниченным персоналом. - Качество базы данных с открытым исходным кодом: Учитывайте качество базы данных с открытым исходным кодом, которую использует каждое средство SCA. Важные метрики включают в себя как необработанный объем, так и частоту/полноту обновления базы данных. Влияние обновленных баз данных будет зависеть от того, сколько передовых/новых технологий с открытым исходным кодом использует ваша команда разработчиков.

- Поддержка языков: Убедитесь, что каждый инструмент SCA в вашем списке поддерживает соответствующие языки кодирования для вашей организации. Приобретаемый вами продукт должен охватывать не только ваши текущие языки, но и те, которые вы, возможно, будете использовать в ближайшие несколько лет. Забота о будущем — это большое дело.

Начните сравнение анализа состава программного обеспечения здесь

Информация о ценах

Цены на инструменты анализа состава программного обеспечения варьируются в зависимости от того, сколько разработчиков будут использовать этот инструмент и от наличия дополнительных функций. Большинство поставщиков предлагают бесплатную версию с ограниченными функциями для отдельных пользователей. Базовые планы начинаются от 20 долларов (с ограниченными функциями и ограниченным количеством мест) до 800 долларов в месяц. Премиум-планы варьируются от 700 до 2300 долларов в месяц. Большинство подписок включают базовое количество пользователей, но, как правило, могут быть изменены в зависимости от потребностей отдельной организации. Ценообразование на уровне предприятия не является общедоступным, но потенциальные покупатели могут связаться с поставщиками напрямую, чтобы получить ценовое предложение.

Часто задаваемые вопросы

Что делает анализ состава программного обеспечения?

Анализ состава программного обеспечения сканирует кодовую базу приложения на наличие любого открытого исходного кода и выявляет любые проблемы соответствия или безопасности, связанные с этим кодом. Эти решения также могут предоставить рекомендации по устранению любых выявленных проблем и постоянно отслеживать среду кодирования на предмет любых других потенциальных проблем.

Эти решения также могут предоставить рекомендации по устранению любых выявленных проблем и постоянно отслеживать среду кодирования на предмет любых других потенциальных проблем.

Каковы преимущества использования анализа состава программного обеспечения?

Решение «Внедрение анализа состава программного обеспечения» автоматизирует весь процесс выявления открытого исходного кода, анализа этого кода на предмет безопасности и информации о лицензировании и предоставления рекомендаций по управлению этим кодом. Все это экономит время и деньги вашей организации, высвобождая ИТ-ресурсы и уменьшая потребность в исправлении.

Какие продукты анализа состава программного обеспечения являются лучшими?

Сколько стоит анализ состава программного обеспечения?

Стоимость решений для анализа состава программного обеспечения сильно различается в зависимости от продукта. Покупатели могут рассчитывать платить от 20 до 2300 долларов в месяц в зависимости от того, нужна ли им только базовая или премиальная подписка. Бесплатные версии также доступны для отдельных пользователей.

Бесплатные версии также доступны для отдельных пользователей.

Руководство по анализу состава программного обеспечения (SCA)

Код многих — фактически, большинства — приложений сегодня включает компоненты с открытым исходным кодом. Но открытый исходный код может содержать критические уязвимости, такие как недавно обнаруженный эксплойт Log4Shell.

Анализ состава программного обеспечения — ваш лучший способ найти уязвимости в пакетах с открытым исходным кодом и узнать, как их исправить, что дает вам возможность защитить свой код и работоспособность ваших приложений. Используйте это руководство для получения рекомендаций по использованию инструментов SCA.

SCA сама по себе не нова, но растущее распространение открытого исходного кода за последние несколько лет сделало ее ключевым элементом программ безопасности приложений. В результате инструменты SCA получили широкое распространение. Но не все решения SCA рождаются одинаковыми. Современные методы разработки программного обеспечения, в том числе понятие DevSecOps, требуют, чтобы SCA был в первую очередь ориентирован на разработчиков, предоставляя группам разработчиков удобные для разработчиков инструменты, с одной стороны, и группам безопасности, способным направлять разработчиков, чтобы они могли обеспечить безопасность на всех этапах. SDLC, с другой стороны.

SDLC, с другой стороны.

Инструменты SCA должны позволить командам разработчиков обеспечивать безопасность в SDLC

Компоненты с открытым исходным кодом становятся основными строительными блоками в программном обеспечении практически во всех сферах. Инструменты SCA помогают отслеживать компоненты с открытым исходным кодом, используемые вашими приложениями, что очень важно как с точки зрения производительности, так и с точки зрения безопасности.

По оценкам Gartner, более 70% приложений содержат недостатки, связанные с использованием открытого исходного кода. Как показывает случай с Equifax, использование этих недостатков может привести к катастрофическим последствиям для организации.

Уязвимость, которая привела к этому известному взлому — уязвимость в очень популярной библиотеке Java с открытым исходным кодом под названием Apache Struts — была известна с 14 февраля 2017 года. Через три недели после этого Apache выпустила исправление, и только одно прошел день, прежде чем эксплойт стал доступен. Между тем и пиком атак прошло еще две недели. Если бы Equifax обнаружила и устранила проблему в течение этого периода между релизом и атакой, они были бы защищены. Оглядываясь назад, мы теперь знаем, что им это не удалось. Цена для Equifax была высока — огромный судебный процесс и последующее беспрецедентное урегулирование, а также существенный удар по репутации и авторитету бренда, который невозможно переоценить.

Между тем и пиком атак прошло еще две недели. Если бы Equifax обнаружила и устранила проблему в течение этого периода между релизом и атакой, они были бы защищены. Оглядываясь назад, мы теперь знаем, что им это не удалось. Цена для Equifax была высока — огромный судебный процесс и последующее беспрецедентное урегулирование, а также существенный удар по репутации и авторитету бренда, который невозможно переоценить.

Нарушение Equifax стало переломным моментом для индустрии безопасности и безопасности приложений, в частности, поскольку оно подчеркнуло важность наличия средств контроля для обеспечения управления рисками, связанными с открытым исходным кодом, используемым разработчиками. Нарушение продемонстрировало потребность в скорости — временные окна короткие, и организациям необходимо иметь возможность быстро и многократно находить и устранять уязвимости в используемых ими пакетах с открытым исходным кодом. Даже с современными наборами инструментов безопасности 57% компаний, опрошенных Tidelift в своем отчете о цепочке поставок с открытым исходным кодом за 2022 год, заявили, что выявление и устранение уязвимостей безопасности было проблемой при разработке с открытым исходным кодом.

Именно здесь на сцену выходит SCA.

Все больше и больше современных приложений имеют открытый исходный код. Было подсчитано, что открытый исходный код составляет до 90 процентов кода приложений. Конечно, приложения состоят не только из открытого исходного кода. На самом деле, одна из проблем, с которыми сталкиваются организации, пытающиеся защитить свою кодовую базу, заключается в том, что приложения собираются из разных строительных блоков, и все они должны быть защищены, чтобы иметь возможность эффективно управлять рисками и снижать их.

Отчет Snyk

Взгляд на сложность и риски цепочки поставок программного обеспечения в сотрудничестве с The Linux Foundation.

Посмотреть полный отчет

Программное обеспечение пожирает мир, а ПО с открытым исходным кодом пожирает программное обеспечение. Трудно переоценить роль открытого исходного кода в продвижении цифровой трансформации. Наряду с облачными технологиями и DevOps открытый исходный код является одним из ключевых факторов, помогающих компаниям оцифровывать свои услуги и использовать свои технологии, чтобы лучше конкурировать на современном высококонкурентном рынке.

Чем помогает открытый исходный код? Что ж, создание приложений с нуля требует времени и ресурсов. Использование пакетов с открытым исходным кодом, которые обеспечивают точно такую же функциональность, помогает снизить эти затраты. Открытый исходный код по своей природе очень гибок и при необходимости может быть легко изменен. Открытый исходный код, поддерживаемый сообществом, часто безопаснее, поскольку он более тщательно проверяется. Открытый исходный код, конечно же, бесплатен, а также помогает организациям избежать привязки к поставщику.

Все эти преимущества приводят к повышению эффективности и объясняют высокий уровень внедрения открытого исходного кода в организациях, стремящихся ускорить выход на рынок. В другом недавнем исследовании Tidelift 68% респондентов указали на экономию денег и времени на разработку как на главную причину, по которой их организация поощряет использование открытого исходного кода для разработки приложений. 48% назвали причиной повышение эффективности разработки и обслуживания приложений. Пик использования открытого исходного кода был задолго до COVID-19но пандемия ускорила темпы внедрения. По оценкам Gartner, сегодня 90% организаций полагаются на открытый исходный код в своих приложениях.

Пик использования открытого исходного кода был задолго до COVID-19но пандемия ускорила темпы внедрения. По оценкам Gartner, сегодня 90% организаций полагаются на открытый исходный код в своих приложениях.

Современные цепочки поставок программного обеспечения

Открытый исходный код — это лишь одна часть пазла, из которого состоит современное облачное приложение. Сегодня приложения больше собираются, чем строятся. Помимо пакетов с открытым исходным кодом, они собираются из проприетарного кода, контейнеров и инфраструктуры в виде кода, и это лишь некоторые из строительных блоков, используемых как часть этой новой цепочки поставок программного обеспечения, которые являются потенциальной точкой входа для злоумышленников. .

Уязвимость, использованная в одном звене цепочки поставок, может быть использована для заражения всего приложения, что расширяет поверхность атаки, требующую защиты. В случае с вредоносным ПО Octopus Scanner, например, GitHub обнаружил вредоносное ПО, предназначенное для перечисления и создания бэкдора в интегрированной среде разработки Apache NetBeans с открытым исходным кодом. Метод атаки здесь — воздействовать на цепочку поставок, злоупотребляя процессом сборки и вызывая распространение полученных артефактов, при этом затронутые проекты могут быть клонированы, разветвлены и использованы многими различными системами — это то, что сделало эту атаку интересной, но, к сожалению, не уникальный. Недавняя атака SolarWinds, на этот раз нацеленная на проприетарное программное обеспечение, еще раз демонстрирует растущий риск, который современная цепочка поставок программного обеспечения представляет для организаций.

Метод атаки здесь — воздействовать на цепочку поставок, злоупотребляя процессом сборки и вызывая распространение полученных артефактов, при этом затронутые проекты могут быть клонированы, разветвлены и использованы многими различными системами — это то, что сделало эту атаку интересной, но, к сожалению, не уникальный. Недавняя атака SolarWinds, на этот раз нацеленная на проприетарное программное обеспечение, еще раз демонстрирует растущий риск, который современная цепочка поставок программного обеспечения представляет для организаций.

Открытый не означает безопасный

Проекты с открытым исходным кодом считаются более безопасными в использовании. В конце концов, когда в поддержке и развитии проекта участвует все сообщество, проблемы выявляются и устраняются быстрее. Это включает в себя, конечно, ошибки, но также и уязвимости безопасности. Сказав это, это не означает, что с открытым исходным кодом нет риска. На самом деле, можно утверждать, что та же самая причина, по которой открытый исходный код часто считается более безопасным, также является щелью в доспехах.

По определению проекты с открытым исходным кодом общедоступны и видны всем. Злоумышленники включены. Любая уязвимость, обнаруженная и исправленная в них, неявно выставляется на обозрение злоумышленникам. Чем популярнее проект с открытым исходным кодом, тем более привлекательным будет пакет, поскольку влияние атаки шире. Возвращаясь к взлому Equifax, упомянутому выше в качестве примера, пакет с открытым исходным кодом, используемый для атаки — библиотека Apache Struts Java — используется огромным количеством приложений, что делает атаку печально известной из-за ее широкого радиуса действия.

Конечно, организации, использующие открытый исходный код, делают это «на свой страх и риск», поскольку нет ни поставщика, который уведомил бы их о недостатках, ни подписанного контракта, позволяющего снять с них ответственность. Ответственность за сохранность этих компонентов полностью лежит на потребителе.

Как определено выше, SCA — это общий термин для методологий и инструментов безопасности приложений, которые сканируют приложения (такие как SAST), обычно во время разработки, для сопоставления компонентов с открытым исходным кодом, используемых в приложении, и последующего выявления уязвимостей безопасности и лицензии на программное обеспечение. проблемы, которые они представляют. Чтобы успешно управлять и снижать риски, связанные с этими компонентами с открытым исходным кодом, организации, внедряющие методологии и инструменты SCA, сталкиваются с рядом проблем, связанных с тем, как открытый исходный код используется для создания современных приложений.

проблемы, которые они представляют. Чтобы успешно управлять и снижать риски, связанные с этими компонентами с открытым исходным кодом, организации, внедряющие методологии и инструменты SCA, сталкиваются с рядом проблем, связанных с тем, как открытый исходный код используется для создания современных приложений.

Узнайте больше о SAST и SCA и о том, как использовать их для выпуска защищенного программного обеспечения. Разработчик может напрямую включить в свой код ряд пакетов с открытым исходным кодом, но эти пакеты, в свою очередь, полагаются на дополнительные пакеты с открытым исходным кодом, о которых разработчик не обязательно знал. Эти непрямые, или транзитивные, зависимости могут иметь несколько уровней в глубину, что чрезвычайно затрудняет сквозную видимость того, какой открытый исходный код на самом деле используется приложением.

Эту проблему усугубляет тот факт, что подавляющее большинство уязвимостей системы безопасности фактически обнаруживается в этих временных зависимостях. Отчет Snyk State of Open Source Security показал, что 86% уязвимостей node.js обнаруживаются в транзитивных зависимостях. Аналогичные цифры были найдены для Java и Ruby. Это означает, что подавляющее большинство уязвимостей безопасности в приложениях обычно находятся в открытом исходном коде, который разработчики даже не подозревают о том, что они его использовали.

Отчет Snyk State of Open Source Security показал, что 86% уязвимостей node.js обнаруживаются в транзитивных зависимостях. Аналогичные цифры были найдены для Java и Ruby. Это означает, что подавляющее большинство уязвимостей безопасности в приложениях обычно находятся в открытом исходном коде, который разработчики даже не подозревают о том, что они его использовали.

Собственные облачные приложения используют открытый исходный код еще одним способом, который может создать проблему видимости для организаций, поскольку один или несколько слоев создают контейнер. Образы контейнеров могут состоять из различных компонентов с открытым исходным кодом, которые также необходимо идентифицировать и протестировать на наличие уязвимостей. Уровень абстракции, который контейнеры предоставляют разработчикам, является преимуществом с точки зрения разработки, но также является слабостью с точки зрения безопасности.

2. Понимание логики зависимостей

Для точного определения зависимостей, которые использует приложение, а также уязвимостей, которые они создают, требуется глубокое понимание того, как каждая экосистема обрабатывает зависимости. Разрешение пакетов во время установки, файлы блокировки, зависимости разработки — все это примеры факторов, которые влияют на то, как выявляются уязвимости в пакетах с открытым исходным кодом, и определяют последующие шаги по исправлению. Важно, чтобы решение SCA понимало эти нюансы, чтобы не создавать слишком много шума из-за ложных срабатываний.

Разрешение пакетов во время установки, файлы блокировки, зависимости разработки — все это примеры факторов, которые влияют на то, как выявляются уязвимости в пакетах с открытым исходным кодом, и определяют последующие шаги по исправлению. Важно, чтобы решение SCA понимало эти нюансы, чтобы не создавать слишком много шума из-за ложных срабатываний.

3. Утопление в уязвимостях

Видимость уязвимостей и риска, который они представляют для организации, затемняется огромным количеством выявленных уязвимостей. В базу данных уязвимостей Snyk Intel добавлено более 10 000 уязвимостей, что также отражает постоянный рост числа уязвимостей.

Что это означает для организаций? Что ж, в конечном счете, эти растущие тенденции, как правило, просачиваются в их бэклог уязвимостей, то есть в список выявленных уязвимостей, требующих внимания, который часто будет состоять из тысяч проблем. Учитывая ограниченное количество ресурсов, имеющихся в распоряжении групп разработчиков и специалистов по безопасности, крайне сложно расставить приоритеты без необходимого набора навыков безопасности или инструментов, в которые встроены передовые знания в области безопасности. Серьезность на основе CVSS является распространенным методом оценки риска и определения приоритетов усилий, но есть несколько присущих ему недостатков, которые затрудняют его использование.

Серьезность на основе CVSS является распространенным методом оценки риска и определения приоритетов усилий, но есть несколько присущих ему недостатков, которые затрудняют его использование.

4. Найдите мне базу данных уязвимостей

Информация об известных уязвимостях распространяется и распространяется по различным источникам данных. Национальная база данных уязвимостей (NVD) обычно используется для получения обновлений об уязвимостях, но существует значительный объем аналитических данных об уязвимостях, доступных в других источниках, таких как средства отслеживания проблем, онлайн-форумы, информационные бюллетени по безопасности и т. д. NVD также может несвоевременно добавлять уязвимости. 9Например, 2% уязвимостей JavaScript в NVD были добавлены в Snyk заранее. Это отставание может иметь решающее значение, учитывая потребность в максимально коротких окнах экспозиции. Своевременное знание об уязвимости может иметь решающее значение.

5. Потребность в скорости

Поскольку разработчики движутся со скоростью света, службам безопасности трудно их догнать. Стремясь предоставлять код быстрее и чаще, разработчики все чаще используют открытый исходный код. Команды безопасности, которым не хватает рабочей силы и ресурсов, традиционно пытались внедрить проверки безопасности на различных этапах жизненного цикла разработки программного обеспечения, но на самом деле это приводило к замедлению разработки. В других случаях, возможно, более пагубных для общей программы безопасности приложений организации, эти проверки в конечном итоге обходят или игнорируют.

Стремясь предоставлять код быстрее и чаще, разработчики все чаще используют открытый исходный код. Команды безопасности, которым не хватает рабочей силы и ресурсов, традиционно пытались внедрить проверки безопасности на различных этапах жизненного цикла разработки программного обеспечения, но на самом деле это приводило к замедлению разработки. В других случаях, возможно, более пагубных для общей программы безопасности приложений организации, эти проверки в конечном итоге обходят или игнорируют.

Это породило понятие DevSecOps и Shifting Left в модели безопасности, перекладывая ответственность за безопасность на команды разработчиков, чтобы обеспечить минимальное нарушение рабочих процессов разработки, а также обеспечить безопасность. С учетом этого принципа было разработано новое поколение решений SCA, что позволяет проводить тестирование безопасности с открытым исходным кодом на ранних этапах процесса разработки. Подход, ориентированный на разработчиков, такой как тот, который использует Сник, дополняет сдвиг влево, обеспечивая принятие разработчиками. Подробнее об этом позже.

Подробнее об этом позже.

Автоматический поиск, определение приоритетов и устранение уязвимостей в зависимостях с открытым исходным кодом, используемых для создания собственных облачных приложений.

Зарегистрируйтесь бесплатно

Инструменты SCA не рождаются одинаковыми и бывают разных форм и форм. На рынке, полном разных поставщиков, легко растеряться. Основываясь на проблемах, описанных выше, мы составили памятку из 10 основных вещей, которые следует учитывать при выборе инструмента SCA.

Инструменты анализа состава программного обеспечения (SCA) лучше всего подходят для поиска уязвимостей в пакетах с открытым исходным кодом и обучения их устранению, позволяя вам защитить свой код и работоспособность ваших приложений. Используйте эти рекомендации в качестве руководства при использовании инструментов SCA.

1. Найдите удобный для разработчиков инструмент (и покажите разработчикам, как он им помогает)

Разработчики заняты написанием кода. Они должны мыслить целостно, эффективно проектировать и быстро выполнять итерации. Инструмент SCA, который не удобен для разработчиков, замедлит рабочий процесс ваших разработчиков, а это означает, что они не будут склонны его использовать. Удобный для разработчиков инструмент SCA должен быть прост в установке и использовании. Он также должен просто интегрироваться с существующими рабочими процессами и инструментами разработки и как можно раньше в SDLC (например, с инструментами контроля версий и IDE).

Инструмент SCA, который не удобен для разработчиков, замедлит рабочий процесс ваших разработчиков, а это означает, что они не будут склонны его использовать. Удобный для разработчиков инструмент SCA должен быть прост в установке и использовании. Он также должен просто интегрироваться с существующими рабочими процессами и инструментами разработки и как можно раньше в SDLC (например, с инструментами контроля версий и IDE).

После того, как вы выберете инструмент, объясните своим разработчикам, почему SCA так важен и как он может им помочь. Разработчики, которые не считают безопасность своей обязанностью, могут сопротивляться идее взять ее на себя. Помогите им понять, что если подумать о безопасности с самого начала и интегрировать проверки безопасности в свой рабочий процесс, это впоследствии сэкономит им время, так как не потребуется переписывать код (для включения исправлений безопасности). Код, созданный надежно с первого раза, не нужно будет пересобирать!

2. Понимание зависимостей

Пакеты с открытым исходным кодом содержат два типа зависимостей: прямые и транзитивные . Прямая зависимость — это пакет, который вы включаете в свой собственный проект; транзитивная (косвенная) зависимость — это пакет, используемый одной из ваших прямых зависимостей. Вы можете думать об этом как о вложенном дереве: ваши пакеты содержат зависимости, а эти пакеты содержат зависимости… и так далее.

Прямая зависимость — это пакет, который вы включаете в свой собственный проект; транзитивная (косвенная) зависимость — это пакет, используемый одной из ваших прямых зависимостей. Вы можете думать об этом как о вложенном дереве: ваши пакеты содержат зависимости, а эти пакеты содержат зависимости… и так далее.

Анализы показывают, что 80% уязвимостей в пакетах с открытым исходным кодом существуют в транзитивных зависимостях! Это означает, что большинство уязвимостей в вашем коде содержится во (вложенных) зависимостях, которые вы, вероятно, не знали, что используете. Хороший инструмент SCA должен точно проверять все зависимости в вашем коде, а также должен уметь идентифицировать и проверять транзитивные зависимости. Знание глубины и сложности пакетов с открытым исходным кодом, используемых в вашем коде, поможет вам обеспечить хорошее обнаружение уязвимостей на каждом уровне.

3. Автоматизируйте сканирование и идентифицируйте необходимые исправления

Хороший инструмент SCA позволяет запускать автоматическое сканирование через регулярные промежутки времени. Воспользуйтесь этим! Настройте упреждающий и непрерывный мониторинг вашего кода. Автоматическое сканирование предоставляет действенные предупреждения о том, где находятся уязвимости и как их исправить. Тщательно продумайте направление, которое ваш инструмент SCA предлагает для исправления уязвимостей, и убедитесь, что ваши разработчики чувствуют себя уверенно, придерживаясь этого направления для применения исправлений.

Воспользуйтесь этим! Настройте упреждающий и непрерывный мониторинг вашего кода. Автоматическое сканирование предоставляет действенные предупреждения о том, где находятся уязвимости и как их исправить. Тщательно продумайте направление, которое ваш инструмент SCA предлагает для исправления уязвимостей, и убедитесь, что ваши разработчики чувствуют себя уверенно, придерживаясь этого направления для применения исправлений.

4. Интегрируйте SCA в конвейер CI/CD

Ваш инструмент SCA не должен быть остановкой на пути от разработки к тестированию и к производству. Вы должны иметь возможность интегрировать сканирование SCA в конвейер CI/CD, чтобы выявление и устранение уязвимостей стало функциональной частью вашего процесса разработки и сборки программного обеспечения. Интеграция вашего инструмента SCA с остальной частью вашего конвейера также облегчает разработчикам адаптацию к культуре, в которой безопасность кода является частью их повседневного рабочего процесса.

5.

Учитывайте возможности отчетов и возможностей SBoM

Учитывайте возможности отчетов и возможностей SBoMМногие организации, в том числе федеральное правительство США, требуют предоставления отчета о спецификации программного обеспечения (SBoM) при покупке части программного обеспечения. Предоставление подробного SBoM вместе с вашим продуктом показывает, что вы понимаете ценность отслеживания каждого компонента внутри вашего приложения.

Четкие отчеты о проверках безопасности и исправлениях также имеют большое значение. Предоставление подробных отчетов о ваших методах обеспечения безопасности и количестве исправленных уязвимостей демонстрирует вашу приверженность безопасности (и укрепляет ваши позиции на рынке).

6. Усильте политики безопасности и улучшите соответствие требованиям лицензий

Четкое представление о пакетах с открытым исходным кодом, используемых вашими разработчиками, поможет вам создать политики, определяющие и обеспечивающие соблюдение правил безопасности вашей организации. Вы можете использовать знания, полученные в результате сканирования уязвимостей, для создания ограждений для своих разработчиков, побуждая их использовать пакеты с открытым исходным кодом с учетом требований безопасности.

Хотя отслеживание самого открытого исходного кода важно для безопасности приложений, отслеживание лицензий с открытым исходным кодом имеет решающее значение для соответствия требованиям! Лицензии определяют юридические условия использования пакетов с открытым исходным кодом. Используйте инструмент SCA, чтобы получить представление об условиях лицензии на ваши компоненты с открытым исходным кодом. По мере создания политик безопасности вы можете включать спецификации, побуждающие разработчиков соблюдать требования лицензий на ранних этапах жизненного цикла разработки программного обеспечения.

Учитывая растущее распространение открытого исходного кода, а также огласку недавних взломов и кибератак, интерес к SCA, вероятно, возрастет в 2022 году. Роль открытого исходного кода в стимулировании цифровой трансформации становится все более очевидной, и мало что можно нет причин предполагать, что эти тенденции изменятся в ближайшее время.

Организации используют открытый исходный код, чтобы помочь им лучше конкурировать на соответствующих рынках, и в то же время растет понимание того, что они должны контролировать это использование, управляя сопутствующими рисками и снижая их.

Российское законодательство не запрещает его использование.

Российское законодательство не запрещает его использование. Словообразование

Словообразование Более поздние инструменты также расширились, чтобы отдать приоритет полуавтоматическому исправлению. Эти инструменты, как правило, более дорогие, но могут оказаться полезными для ИТ-функций с ограниченным персоналом.

Более поздние инструменты также расширились, чтобы отдать приоритет полуавтоматическому исправлению. Эти инструменты, как правило, более дорогие, но могут оказаться полезными для ИТ-функций с ограниченным персоналом.