Слова «идти» морфологический и фонетический разбор

Объяснение правил деление (разбивки) слова «идти» на слоги для переноса.

Онлайн словарь Soosle.ru поможет: фонетический и морфологический разобрать слово «идти» по составу, правильно делить на слоги по провилам русского языка, выделить части слова, поставить ударение, укажет значение, синонимы, антонимы и сочетаемость к слову «идти».

Содержимое:

- 1 Слоги в слове «идти» деление на слоги

- 2 Как перенести слово «идти»

- 3 Разбор слова «идти» по составу

- 4 Сходные по морфемному строению слова «идти»

- 5 Синонимы слова «идти»

- 6 Антонимы слова «идти»

- 7 Ударение в слове «идти»

- 8 Фонетическая транскрипция слова «идти»

- 9 Фонетический разбор слова «идти» на буквы и звуки (Звуко-буквенный)

- 10 Предложения со словом «идти»

- 11 Сочетаемость слова «идти»

- 12 Значение слова «идти»

- 13 Склонение слова «идти» по подежам

- 14 Как правильно пишется слово «идти»

Слоги в слове «идти» деление на слоги

Количество слогов: 2

По слогам: и-дти

По правилам школьной программы слово «идти» можно поделить на слоги разными способами. Допускается вариативность, то есть все варианты правильные. Например, такой:

Допускается вариативность, то есть все варианты правильные. Например, такой:

ид-ти

По программе института слоги выделяются на основе восходящей звучности:

и-дти

Ниже перечислены виды слогов и объяснено деление с учётом программы института и школ с углублённым изучением русского языка.

д примыкает к этому слогу, а не к предыдущему, так как не является сонорной (непарной звонкой согласной)

Как перенести слово «идти»

ид—ти

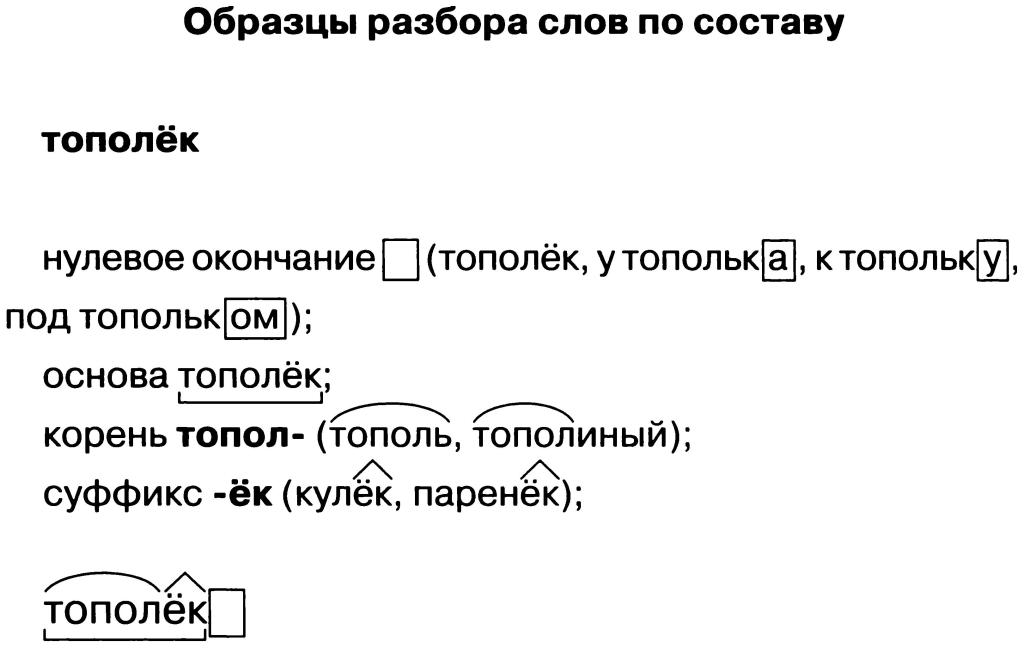

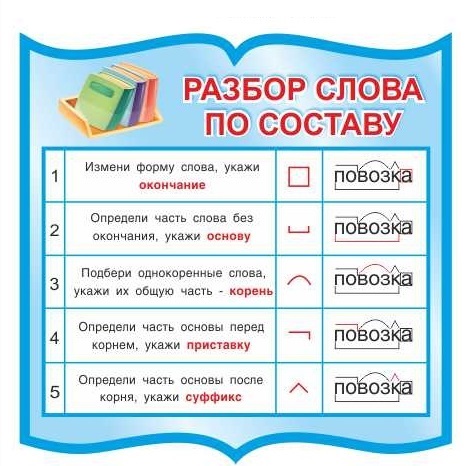

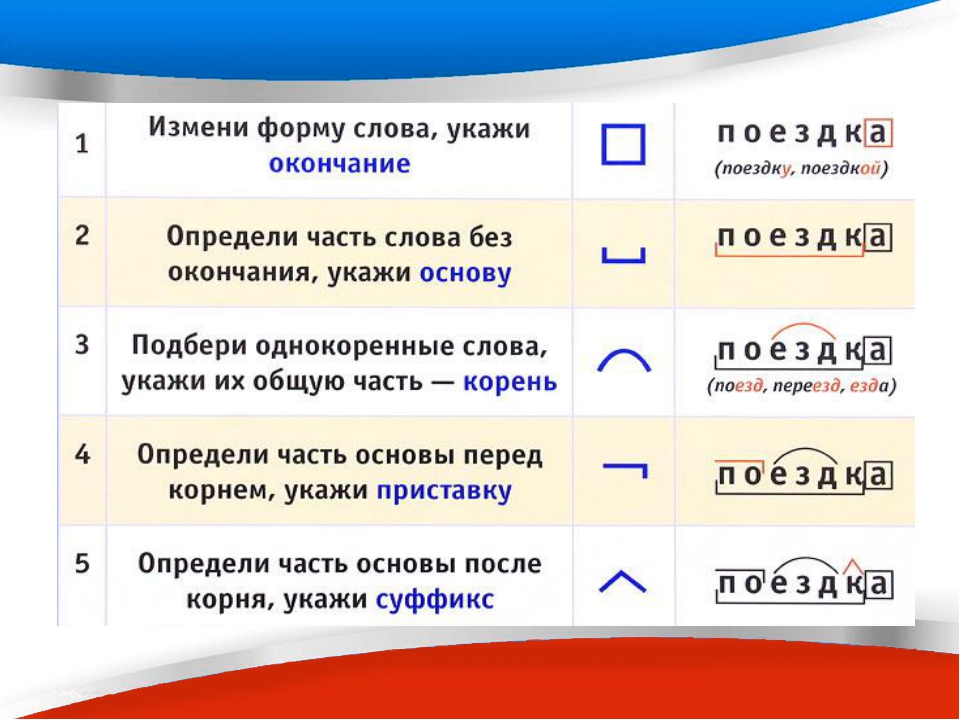

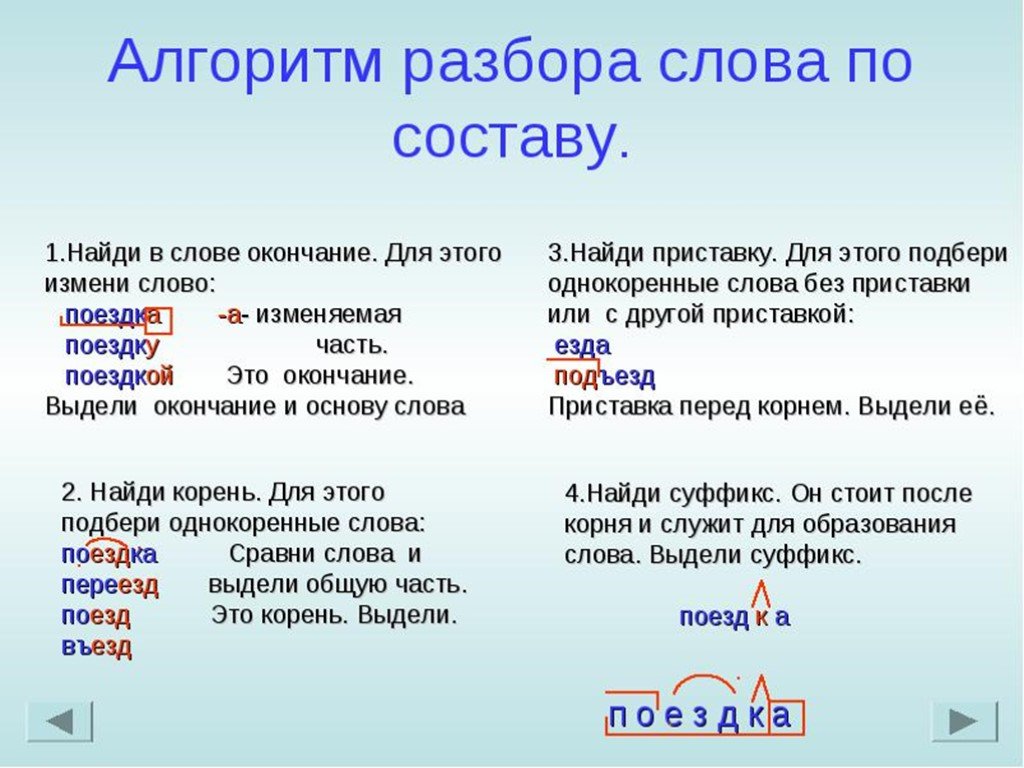

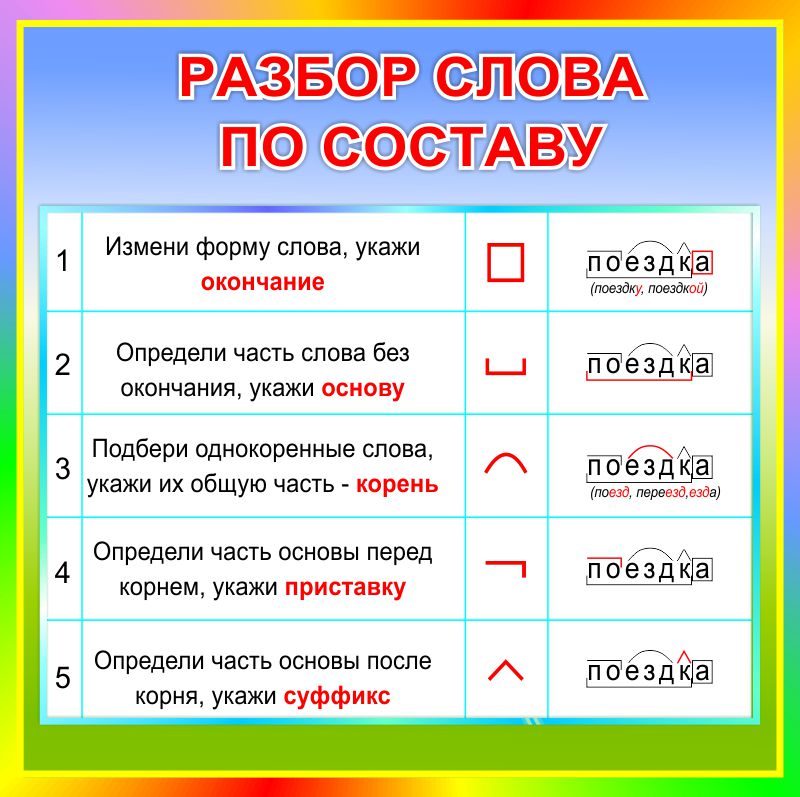

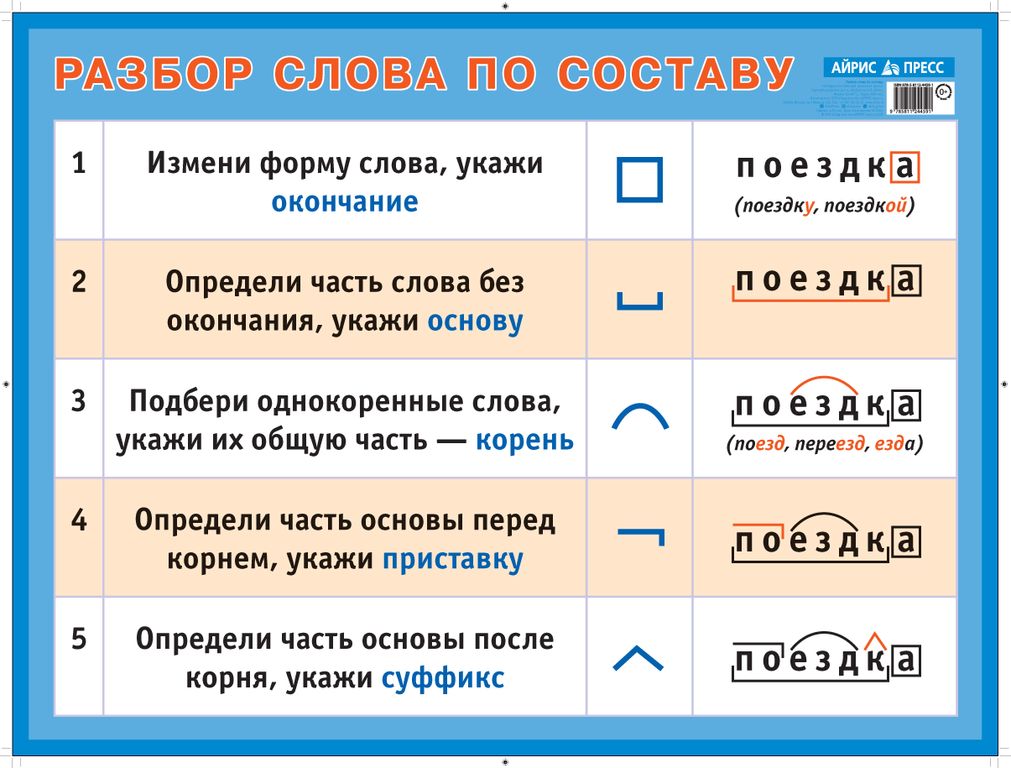

Разбор слова «идти» по составу

| ид | корень |

| ти | глагольное окончание |

идти

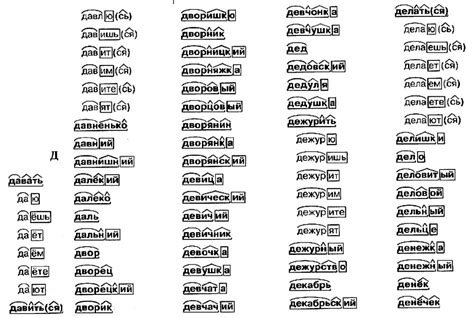

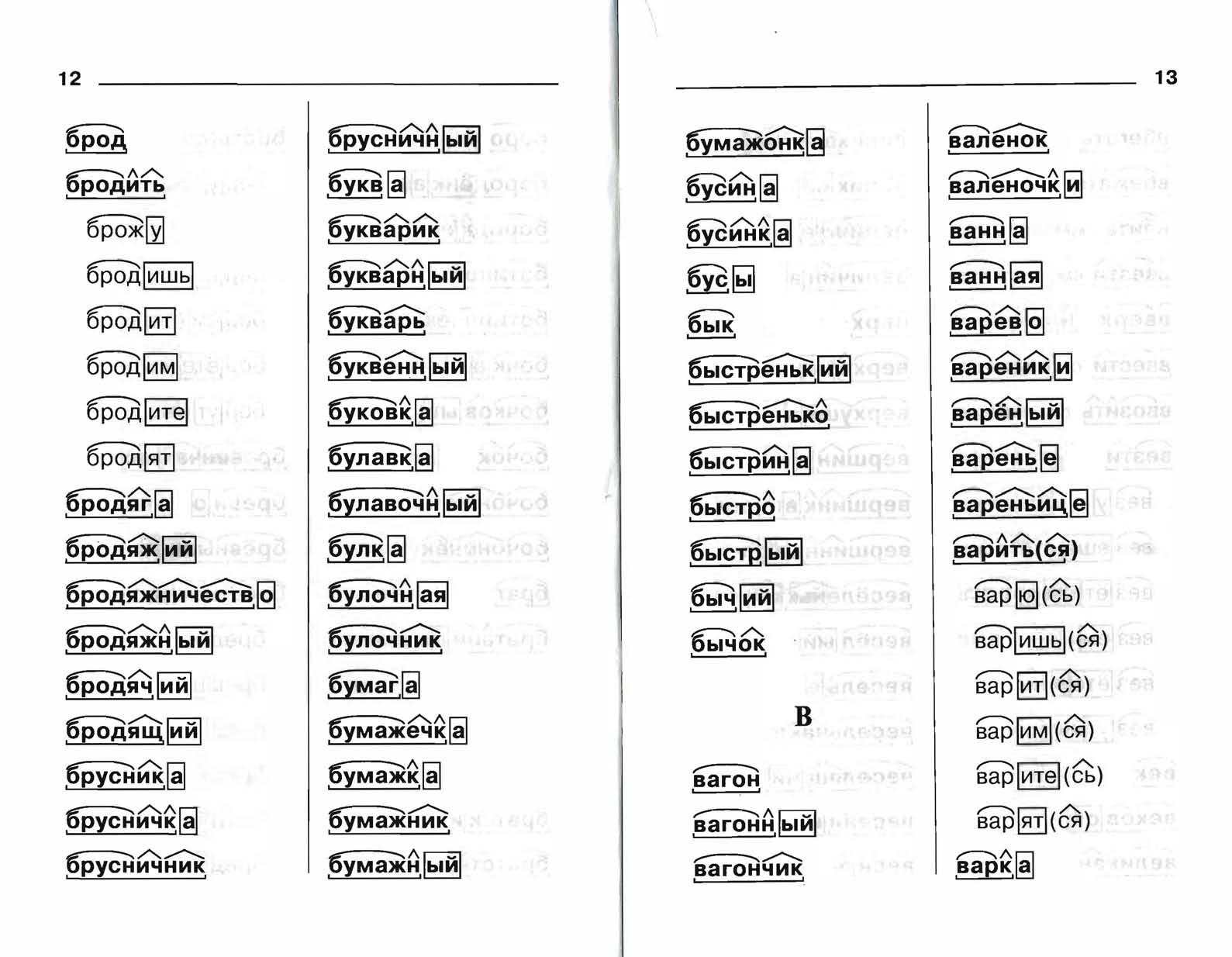

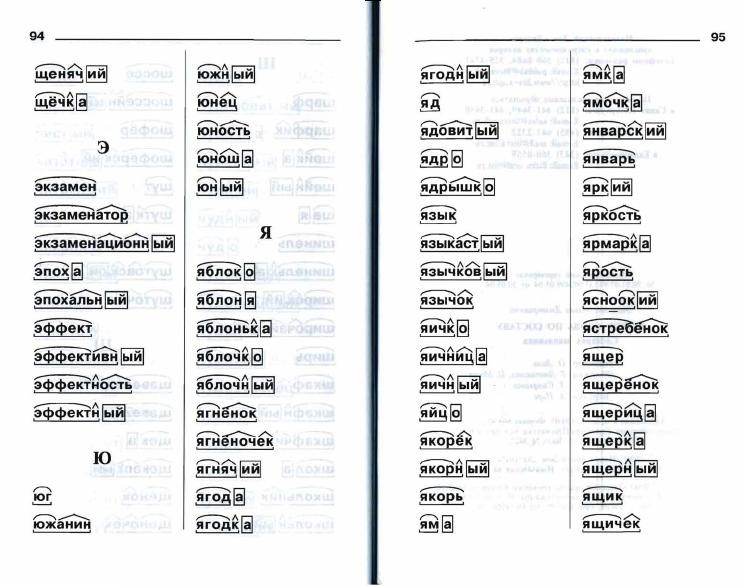

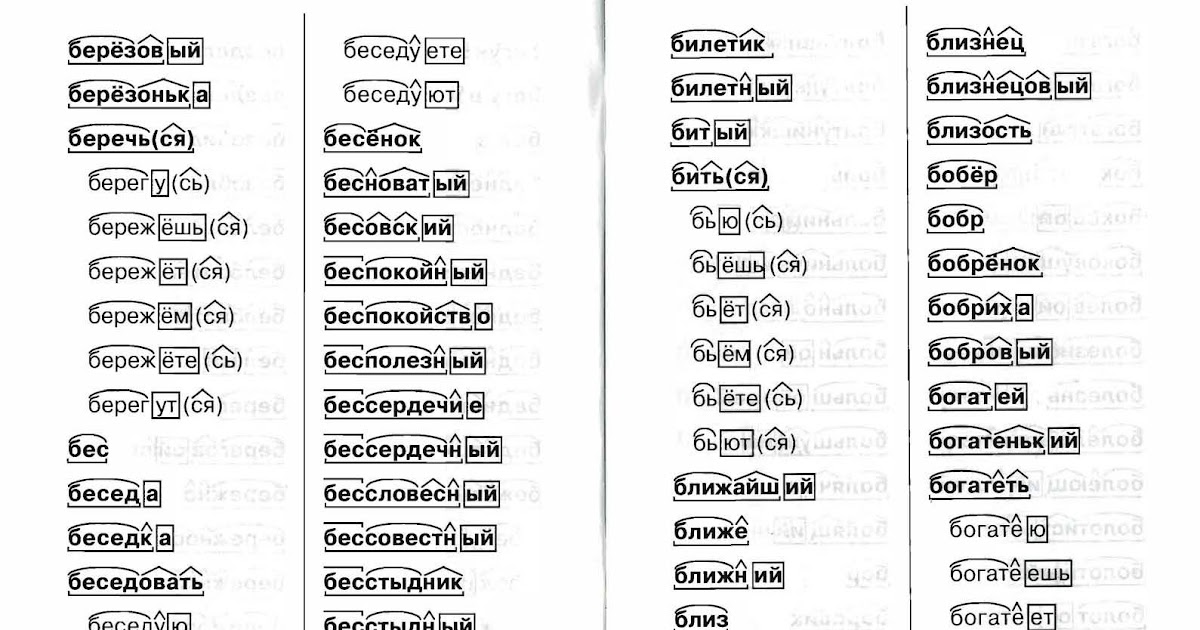

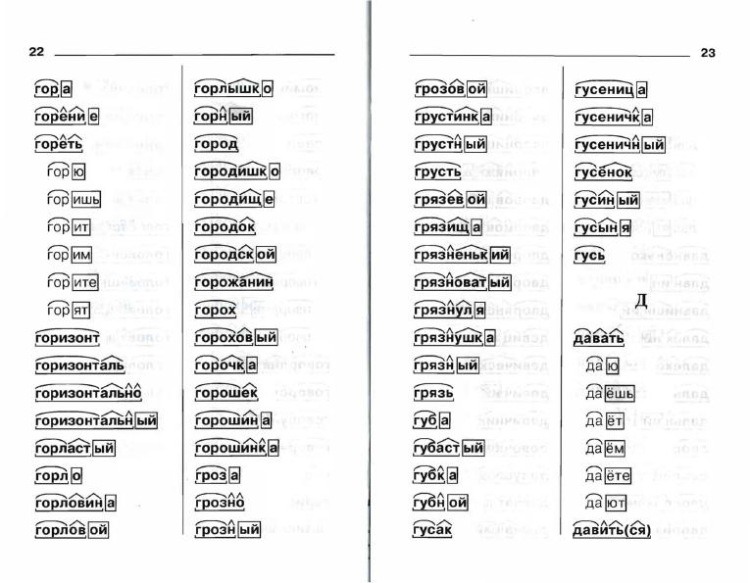

Сходные по морфемному строению слова «идти»

Сходные по морфемному строению слова

Синонимы слова «идти»

1. ходить

ходить

2. выходить

3. ступать

4. шагать

5. топать

6. вышагивать

7. шествовать

8. переть

9. переться

10. исходить

11. двигаться

12. следовать

13. происходить

14. пролегать

15. простираться

16. проходить

17. трогаться

18. нестись

19. жаловать в гости

20. грести

21. грясти

22. плестись

23. лететь

24. маршировать

25. мелькать

26. направляться

27. отправляться

28. держать курс

29. держать путь

30. печатать шаг

31. чеканить шаг

32. направлять шаги

33. держать путь

34. направлять лыжи

35. писать вавилоны

36. писать вензеля

37. бежать

38. брести

39. валить валом

40. валиться

41. вершиться

42. весловать

43. мчаться

44. нестись

45. отправляться

46. парадировать

47. перебегать

48. переставлять ноги

49. переступать

50.

51. ползти

52. семенить

53. жарить

54. топать

55. тянуться

56. увязываться

57. фигачить

58. хандырить

59. херачить

60. хилять

61. хреначить

62. хрясти

63. чалить

64. чалиться

65. чапать

66. чесать

67. шагать

68. шарить

69. шаркать

70. шествовать

71. шкандыбать

72. шлепать

73. шнурковаться

74. шнуроваться

75. шпирлять

76. вышагивать

77. гнать

78. дефилировать

79. катиться

80. пролетать

81. проноситься

82. крысить

83. ступать

84. таранить

85. тащиться

86. телепаться

87. тереться

88. подходить

89. приличествовать

90. подобать

91. соответствовать

92. быть к лицу

93. дождить

94. накрапывать

95. моросить

96. течь

97. струиться

98. струячить

99. струячиться

100. выпадать

101. изливаться

102. протекать

протекать

103. хлестать

104. хлобыстать

105. рындать

106. хлюпать

107. чавкать

108. сеять

109. лить

110. лить как из ведра

111. поливать

112. порошить

113. сыпать

114. сыпаться

115. продавать

116. распространяться

117. находить применение

118. соглашаться

119. решаться

120. рисковать

121. рубить

122. совершаться

123. свершаться

124. определяться

125. отваживаться

126. осмеливаться

127. сметь

128. дерзать

129. поступать

130. заступать

131. зачисляться

132. собираться с духом

133. набираться духу

134. набираться смелости

135. позволять себе

136. брать на себя смелость

137. делать решительный шаг

138. отдавать руку

139. браться в мужья

140. выходить замуж

141. вступать в брак

142. применяться

143. делаться

144. деяться

145. твориться

146. расходоваться

расходоваться

147. убегать

148. употребляться

149. уноситься

150. устраиваться

151. утилизироваться

152. использоваться

153. тратиться

154. сквозить

155. плыть

156. уплывать

157. уходить между пальцами

158. уходить сквозь пальцы

159. канать

160. лежать

161. падать

162. ставиться

163. разыгрываться

164. идти на сцене

Антонимы слова «идти»

1. стоять

Ударение в слове «идти»

идти́ — ударение падает на 2-й слог

Фонетическая транскрипция слова «идти»

[итт’`и]

Фонетический разбор слова «идти» на буквы и звуки (Звуко-буквенный)

| Буква | Звук | Характеристики звука | Цвет |

|---|---|---|---|

| и | [и] | гласный, безударный | и |

| д | [т] | согласный, глухой парный, твёрдый, шумный | д |

| т | [т’] | согласный, глухой парный, мягкий, шумный | т |

| и | [`и] | гласный, ударный | и |

Число букв и звуков:

На основе сделанного разбора делаем вывод, что в слове 4 буквы и 4 звука.

Буквы: 2 гласных буквы, 2 согласных букв.

Звуки: 2 гласных звука, 2 согласных звука.

Предложения со словом «идти»

Если женщина умерщвляет плод в возрасте до 28 недель, речь может идти о покушении на негодный объект.Источник: О. В. Леонтьев, Ответственность за преступления, совершаемые медицинскими работниками, 2008.

С самого утра шёл дождь.Источник: Вячеслав Аничкин, Черный Оракул.

По тропинке, ведущей от двери и поросшей цветущими кустами сирени, быстрым шагом шла одна из монашек.Источник: Ирина Шахова, Если ты позовешь…, 2016.

Сочетаемость слова «идти»

1. время шло

2. речь идёт

3. годы шли

4. идти по улице

5. пойти на кухню

6. идти в сторону

7. (полная таблица сочетаемости)

Значение слова «идти»

ИДТИ́ , иду́, идёшь; прош.

Склонение слова «идти» по подежам

| Лицо | Единственное число | Множественное число | ||

|---|---|---|---|---|

| 1 | что делаю? | иду | что делаем? | идём |

| 2 | что делаешь? | идёшь | что делаете? | идёте |

| 3 | что делает? | идёт | что делают? | идут |

Как правильно пишется слово «идти»

Правописание слова «идти»Орфография слова «идти»

Правильно слово пишется: идти́

Нумерация букв в слове

Номера букв в слове «идти» в прямом и обратном порядке:

- 4

и

1 - 3

д

2 - 2

т

3 - 1

и

4

значение слова идти корень слова идти состав слова идти разбор слова идти

идти

идти, иду, идешь; шел, шла; шедший; идя ы (устар. ) идучи; несов. 1. Двигаться, переступая ногами. Я. пешком. И. домой. Лошадь идет шагом. 2. Двигаться, перемещаться. Поезд идет. Лед идет пореке. Идет лавина. И. под парусами. Медленно идут облака. 3. Отправляться, направляться ку-да-н. Я. гулять. И. на войну. И. на врага. И. в бой. Поезд идет через час. 4. Следовать, двигаться в каком-н. направлении для достижения чего-н. Я. к намеченной цели. Всегда и. вперед. 5. на что. Поступать ка-ким-н. образом или быть готовым к ка-ким-н. действиям. Я. наперекор. И. против воли родителей. И. на предлагаемые условия, п. в кого (мн.) -что или с неопр. Всту-пать куда-н., приступать к каким-н. действиям. Я. в ученики. Решил и. учиться на инженера. Молодежь идет в науку. 7. за кем. Следовать кому-н. в чем-н. И. за своим учителем. 8. (1 и 2 л. не употр.). Перемещаться, быть в движении, будучи направленным куда-н., с какой-н. целью, доставляться откуда-н., куда-н. Письма идут быстро. Документы идут на подпись к директору. В комиссию идут предложения. Древесина идет на фабрики.

) идучи; несов. 1. Двигаться, переступая ногами. Я. пешком. И. домой. Лошадь идет шагом. 2. Двигаться, перемещаться. Поезд идет. Лед идет пореке. Идет лавина. И. под парусами. Медленно идут облака. 3. Отправляться, направляться ку-да-н. Я. гулять. И. на войну. И. на врага. И. в бой. Поезд идет через час. 4. Следовать, двигаться в каком-н. направлении для достижения чего-н. Я. к намеченной цели. Всегда и. вперед. 5. на что. Поступать ка-ким-н. образом или быть готовым к ка-ким-н. действиям. Я. наперекор. И. против воли родителей. И. на предлагаемые условия, п. в кого (мн.) -что или с неопр. Всту-пать куда-н., приступать к каким-н. действиям. Я. в ученики. Решил и. учиться на инженера. Молодежь идет в науку. 7. за кем. Следовать кому-н. в чем-н. И. за своим учителем. 8. (1 и 2 л. не употр.). Перемещаться, быть в движении, будучи направленным куда-н., с какой-н. целью, доставляться откуда-н., куда-н. Письма идут быстро. Документы идут на подпись к директору. В комиссию идут предложения. Древесина идет на фабрики. 9. (1 и 2 л. не употр.). Приближаться, появляться, наступать. Идет гроза. Идет весна. Сон не идет, В голову ничего не идет (невозможно или не хочется ни о чем думать, ни на чем сосредоточиться; разг.). 10. (1 и 2 л. не употр.). О механизме: быть в действии, действовать. Часы идут хорошо. ||. (1 и 2 л. не употр.). О дожде, снеге: падать, выпадать. Идет дождь. Идет снег. 12. (1 и 2 л. не употр.). Быть, происходить, протекать. Жизнь идет. Время идет быстро. Работа идет хорошо. Идут вступительные экзамены, Переговоры идут к концу. Дело идет к развязке. По городу идет молва, идут раз-говоры, слухи. Ребенку идет пятый год (т. е. исполнилось четыре). О чем. идет речь? (каков предмет разговора?). 13. (1 и 2 л. не употр.). Пролегать, быть расположенным где-н., каким-н. образом. Дорога идет полем. Улица идет через весь город. Горная гряда идет с севера на юг. 14. (1 и 2 л. не употр.). Выделяться, исходить откуда-н., распространяться. Из трубы идет дым. Из раны идет кровь. Пар идет изорта. 15. Делать ход в игре.

9. (1 и 2 л. не употр.). Приближаться, появляться, наступать. Идет гроза. Идет весна. Сон не идет, В голову ничего не идет (невозможно или не хочется ни о чем думать, ни на чем сосредоточиться; разг.). 10. (1 и 2 л. не употр.). О механизме: быть в действии, действовать. Часы идут хорошо. ||. (1 и 2 л. не употр.). О дожде, снеге: падать, выпадать. Идет дождь. Идет снег. 12. (1 и 2 л. не употр.). Быть, происходить, протекать. Жизнь идет. Время идет быстро. Работа идет хорошо. Идут вступительные экзамены, Переговоры идут к концу. Дело идет к развязке. По городу идет молва, идут раз-говоры, слухи. Ребенку идет пятый год (т. е. исполнилось четыре). О чем. идет речь? (каков предмет разговора?). 13. (1 и 2 л. не употр.). Пролегать, быть расположенным где-н., каким-н. образом. Дорога идет полем. Улица идет через весь город. Горная гряда идет с севера на юг. 14. (1 и 2 л. не употр.). Выделяться, исходить откуда-н., распространяться. Из трубы идет дым. Из раны идет кровь. Пар идет изорта. 15. Делать ход в игре. И. королем (в шахматах, в картах). Я. с туза. 16. (1 и 2 л. не употр.), на что. Требоваться, быть нужным для употребления, расходоваться, употребляться. Тряпье идет на бумагу. На костюм идет три метра ткани. Ягоды идут на варенье. 17. (1 и 2 л. не употр.). Находить сбыт, спрос, распродаваться (разг.). Товар хорошо идет. Платья устарелых фасонов идут по сниженным иенам. 18. (1 и 2 л. не употр.). Причитаться, следовать кому-н. за что-н.; выплачиваться (прост.). Зарплату получает, а пенсия идет само собой. За сверхурочную работу идет надбавка.19.(1 и 2 л. не употр.), к чему. Соответствовать, быть подходящим, годным. Эти разговоры к делу не идут. 20. (1 и 2 л. не употр.), кому-чему и к чему. Быть к лицу, подходить. Шляпа тебе не идет (не идет к лицу). Ей не идет кокетничать. 21. (1 и 2 л. не употр.), во что, на что. О чем-н. вбиваемом, надеваемом: входить, вдвигаться. Гвоздь легко идет в доску. Новый сапог с трудом идет на ногу. 22. (1 и 2 л. не употр.), во что. Расти, сосредоточивать свой рост в чем-н.

И. королем (в шахматах, в картах). Я. с туза. 16. (1 и 2 л. не употр.), на что. Требоваться, быть нужным для употребления, расходоваться, употребляться. Тряпье идет на бумагу. На костюм идет три метра ткани. Ягоды идут на варенье. 17. (1 и 2 л. не употр.). Находить сбыт, спрос, распродаваться (разг.). Товар хорошо идет. Платья устарелых фасонов идут по сниженным иенам. 18. (1 и 2 л. не употр.). Причитаться, следовать кому-н. за что-н.; выплачиваться (прост.). Зарплату получает, а пенсия идет само собой. За сверхурочную работу идет надбавка.19.(1 и 2 л. не употр.), к чему. Соответствовать, быть подходящим, годным. Эти разговоры к делу не идут. 20. (1 и 2 л. не употр.), кому-чему и к чему. Быть к лицу, подходить. Шляпа тебе не идет (не идет к лицу). Ей не идет кокетничать. 21. (1 и 2 л. не употр.), во что, на что. О чем-н. вбиваемом, надеваемом: входить, вдвигаться. Гвоздь легко идет в доску. Новый сапог с трудом идет на ногу. 22. (1 и 2 л. не употр.), во что. Расти, сосредоточивать свой рост в чем-н. Картофель идет в ботву. И. в рост (быстро, усиленно расти). 23. (1 и 2 л. не употр.). О пьесе, спектакле, фильме: быть демонстрируемым, исполняться, ставиться. В театре идет новая опера. Этот фильм больше нигде не идет. 24. О животных: устремляться на приманку. Рыба идет на червя. 25. С предлогами «в» и «на» и следующими далее существительными употр. в знач.: с предлогом «в» — подвергаться действию, названному существительным; с предлогом «на» — осуществлять соответствующее действие. И. в чистку (быть предназначенным для чистки). И. в (на) переработвку (перерабатываться). И. в лом (о металле: перерабатываться). И. в (на) продажу (продаваться). И. на убыль (убывать). И. на спад (спадать во 2 знач.). И. на риск (рисковать). И. на снижение (снижаться). 26. идет, частица. Ладно, согласен (прост.). Закусим? — Идет! * Идти пятнами — о лице, теле: неровно краснеть от волнения. Иди ты! (прост.) — убирайся, проваливай, иди ты куда подальше. Ни шло ни ехало (прост.) — ни с того ни с сего, неожиданно и некстати.

Картофель идет в ботву. И. в рост (быстро, усиленно расти). 23. (1 и 2 л. не употр.). О пьесе, спектакле, фильме: быть демонстрируемым, исполняться, ставиться. В театре идет новая опера. Этот фильм больше нигде не идет. 24. О животных: устремляться на приманку. Рыба идет на червя. 25. С предлогами «в» и «на» и следующими далее существительными употр. в знач.: с предлогом «в» — подвергаться действию, названному существительным; с предлогом «на» — осуществлять соответствующее действие. И. в чистку (быть предназначенным для чистки). И. в (на) переработвку (перерабатываться). И. в лом (о металле: перерабатываться). И. в (на) продажу (продаваться). И. на убыль (убывать). И. на спад (спадать во 2 знач.). И. на риск (рисковать). И. на снижение (снижаться). 26. идет, частица. Ладно, согласен (прост.). Закусим? — Идет! * Идти пятнами — о лице, теле: неровно краснеть от волнения. Иди ты! (прост.) — убирайся, проваливай, иди ты куда подальше. Ни шло ни ехало (прост.) — ни с того ни с сего, неожиданно и некстати.

Инструмент анализа состава программного обеспечения — JFrog Security

Ваш браузер не поддерживает видео тег.

Ваш браузер не поддерживает видео тег.

Комплексная безопасность цепочки поставок программного обеспечения

на базе платформы JFrog

Ваш браузер не поддерживает видео тег.

Ваш браузер не поддерживает видео тег.

Одна платформа, одна безопасность цепочки поставок программного обеспечения

Нативная DevOps, контекстная, Многоуровневая безопасность программного обеспечения

Ваш браузер не поддерживает видео тег.

ПРЕДОТВРАТИТЬ

«Сдвиг влево», чтобы заблокировать попадание плохих артефактов в цепочку поставок и отсканировать исходный код

ОБНАРУЖЕНИЕ

Многократное сканирование зрелых артефактов (бинарных файлов) для покрытия слепых зон и предоставления контекста для сдвига влево

ОТВЕТ

Исправление наиболее важного с помощью реального контекстуального анализа и ускорение «сдвига вправо»

Анализ состава программного обеспечения

Обнаружение вредоносных пакетов

Политики операционных рисков

Сканирование IDE, CLI, запросов на вытягивание

Анализ состава программного обеспечения для исходного кода и двоичных файлов

Окончательное решение SCA, ориентированное на DevOps, для выявления и устранения уязвимостей безопасности и проблем с соблюдением требований лицензии в ваших зависимостях с открытым исходным кодом.

- Усовершенствованное обнаружение CVE — обнаружение, приоритизация и устранение проблем безопасности OSS в двоичных файлах, сборках и выпусках пакетов

- FOSS License Clearance — выявляйте, приоритизируйте и устраняйте проблемы с соблюдением лицензий, а также ускоряйте их устранение

- Автоматизированный SBOM — автоматическое создание и экспорт отраслевых стандартных SPDX, CyloneDX (VEX) SBOM

- Enhanced CVE Data —

Актуальная частная информация о громких CVE от исследовательской группы безопасности JFrog.

Обнаружение вредоносных пакетов на основе автоматического сканирования общедоступных репозиториев

Обнаружение и удаление нежелательных или неожиданных пакетов с использованием уникальной базы данных JFrog о выявленных вредоносных пакетах. База данных состоит из тысяч пакетов, идентифицированных нашей исследовательской группой в общих репозиториях, наряду с постоянно собираемой информацией о вредоносных пакетах из глобальных источников.

Политики операционных рисков для блокировки нежелательных пакетов

Обеспечьте простое управление рисками, такими как проблемы с обслуживанием пакетов и технический долг. Включите автоматическую блокировку пакетов с помощью политик, в которых вы устанавливаете пороговые значения риска на основе мягких атрибутов, таких как количество сопровождающих, периодичность обслуживания, возраст выпуска, количество коммитов и т. д.

Сдвиньтесь как можно дальше влево с помощью инструментов разработчика JFrog

Сканируйте свои пакеты на наличие уязвимостей в системе безопасности и нарушений лицензии на ранних стадиях SDLC с помощью удобных для разработчиков инструментов. Просматривайте уязвимости с помощью вариантов исправления и контекста применимости прямо в вашей среде IDE. Автоматизируйте конвейер с помощью нашего инструмента CLI и выполняйте сканирование зависимостей, контейнеров и уязвимостей по запросу. Сканируйте заранее, чтобы свести к минимуму угрозы, снизить риски, быстрее устранить проблемы и сократить расходы.

Анализ состава программного обеспечения для исходного кода и двоичных файлов

Окончательное решение SCA, ориентированное на DevOps, для выявления и устранения уязвимостей безопасности и проблем с соблюдением условий лицензии в зависимостях с открытым исходным кодом.

- Усовершенствованное обнаружение CVE — обнаружение, приоритизация и устранение проблем безопасности OSS в двоичных файлах, сборках и выпусках пакетов

- FOSS License Clearance — выявляйте, приоритизируйте и устраняйте проблемы с соблюдением лицензий, а также ускоряйте их устранение

- Автоматизированный SBOM — автоматическое создание и экспорт отраслевых стандартных SPDX, CyloneDX (VEX) SBOM

- Enhanced CVE Data —

Актуальная частная информация о громких CVE от исследовательской группы безопасности JFrog.

Обнаружение вредоносных пакетов на основе автоматического сканирования общедоступных репозиториев

Обнаружение и удаление нежелательных или неожиданных пакетов с использованием уникальной базы данных JFrog о выявленных вредоносных пакетах. База данных состоит из тысяч пакетов, идентифицированных нашей исследовательской группой в общих репозиториях, наряду с постоянно собираемой информацией о вредоносных пакетах из глобальных источников.

База данных состоит из тысяч пакетов, идентифицированных нашей исследовательской группой в общих репозиториях, наряду с постоянно собираемой информацией о вредоносных пакетах из глобальных источников.

Политики операционных рисков для блокировки нежелательных пакетов

Обеспечьте простое управление рисками, такими как проблемы с обслуживанием пакетов и технический долг. Включите автоматическую блокировку пакетов с помощью политик, в которых вы устанавливаете пороговые значения риска на основе мягких атрибутов, таких как количество сопровождающих, периодичность обслуживания, возраст выпуска, количество коммитов и т. д.

Сдвиньтесь как можно дальше влево с помощью инструментов разработчика JFrog

Сканируйте свои пакеты на наличие уязвимостей в системе безопасности и нарушений лицензии на ранних стадиях SDLC с помощью удобных для разработчиков инструментов. Просматривайте уязвимости с помощью вариантов исправления и контекста применимости прямо в вашей среде IDE. Автоматизируйте конвейер с помощью нашего инструмента CLI и выполняйте сканирование зависимостей, контейнеров и уязвимостей по запросу. Сканируйте заранее, чтобы свести к минимуму угрозы, снизить риски, быстрее устранить проблемы и сократить расходы.

Автоматизируйте конвейер с помощью нашего инструмента CLI и выполняйте сканирование зависимостей, контейнеров и уязвимостей по запросу. Сканируйте заранее, чтобы свести к минимуму угрозы, снизить риски, быстрее устранить проблемы и сократить расходы.

JFrog Advanced Security

Глубокое сканирование для анализа реальных рисков и комплексного обнаружения угроз безопасности цепочки поставок программного обеспечения

Контекстный

Анализ

Секреты

Обнаружение

Приложение

Неправильное использование библиотеки

Безопасность

IAC

Безопасность

Глубокий контекстуальный анализ, сочетающий возможность эксплуатации в реальном мире и применимость CVE

Экономьте время, устраняя шум и сосредоточиваясь на самом важном. Наш механизм контекстного анализа проверяет применимость идентифицированных CVE, анализируя код и его атрибуты так, как это сделал бы злоумышленник. Он проверяет, вызывает ли сторонний код уязвимую функцию, связанную с конкретным CVE. Он также сканирует дополнительные конфигурации и атрибуты файлов на наличие предварительных условий эксплуатации CVE.

Он также сканирует дополнительные конфигурации и атрибуты файлов на наличие предварительных условий эксплуатации CVE.

Обнаружение секретов для исходного кода и двоичных файлов на основе предопределенных шаблонов и эвристик

Знаете ли вы, раскрывали ли вы ключи или учетные данные, хранящиеся в контейнерах или других артефактах? Обнаружение секретов JFrog ищет известные структуры и совершенно случайные учетные данные (с использованием сопоставления подозрительных переменных), гарантируя, что у вас будет минимальное количество ложных срабатываний.

Выявление неправомерного использования распространенных библиотек приложений, которое приводит к угрозе безопасности

Выявление неправомерного использования библиотек OSS, которые могут сделать ваше программное обеспечение уязвимым для атак. Благодаря передовым механизмам безопасности JFrog вы можете выйти за рамки поверхностного уровня и просмотреть конфигурацию и методы использования распространенных библиотек OSS.

Выявление неверных конфигураций в общих службах, которые приводят к угрозам безопасности.

Выявление неверных конфигураций, которые могут сделать ваше программное обеспечение уязвимым для атак. Традиционные решения для обеспечения безопасности приложений часто упускают из виду этот важный аспект, но с передовыми механизмами безопасности JFrog вы можете выйти за пределы поверхностного уровня, сканируя конфигурацию общих служб, таких как Django, Flask, Apache и Nginx.

Выявление угроз безопасности в вашем IaC

Защитите свои файлы IaC, проверив конфигурации, критически важные для обеспечения безопасности и надежности вашего облачного развертывания. Сканер безопасности IaC от JFrog представляет собой комплексное упреждающее решение для обеспечения безопасности IaC.

Глубокий контекстуальный анализ, сочетающий возможность эксплуатации в реальном мире и применимость CVE

Экономьте время, устраняя шум и сосредоточиваясь на самом важном. Наш механизм контекстного анализа проверяет применимость идентифицированных CVE, анализируя код и его атрибуты так, как это сделал бы злоумышленник. Он проверяет, вызывает ли сторонний код уязвимую функцию, связанную с конкретным CVE. Он также сканирует дополнительные конфигурации и атрибуты файлов на наличие предварительных условий эксплуатации CVE.

Он проверяет, вызывает ли сторонний код уязвимую функцию, связанную с конкретным CVE. Он также сканирует дополнительные конфигурации и атрибуты файлов на наличие предварительных условий эксплуатации CVE.

Обнаружение секретов для исходного кода и двоичных файлов на основе предопределенных шаблонов и эвристик

Знаете ли вы, раскрывали ли вы ключи или учетные данные, хранящиеся в контейнерах или других артефактах? Обнаружение секретов JFrog ищет известные структуры и совершенно случайные учетные данные (с использованием сопоставления подозрительных переменных), гарантируя, что у вас будет минимальное количество ложных срабатываний.

Выявление неправомерного использования распространенных библиотек приложений, которое приводит к угрозе безопасности

Выявление неправомерного использования библиотек OSS, которые могут сделать ваше программное обеспечение уязвимым для атак. Благодаря передовым механизмам безопасности JFrog вы можете выйти за рамки поверхностного уровня и просмотреть конфигурацию и методы использования распространенных библиотек OSS.

Выявление неверных конфигураций в общих службах, которые приводят к угрозам безопасности.

Выявление неверных конфигураций, которые могут сделать ваше программное обеспечение уязвимым для атак. Традиционные решения для обеспечения безопасности приложений часто упускают из виду этот важный аспект, но с передовыми механизмами безопасности JFrog вы можете выйти за пределы поверхностного уровня, сканируя конфигурацию общих служб, таких как Django, Flask, Apache и Nginx.

Выявление угроз безопасности в вашем IaC

Защитите свои файлы IaC, проверив конфигурации, критически важные для обеспечения безопасности и надежности вашего облачного развертывания. Сканер безопасности IaC от JFrog представляет собой комплексное упреждающее решение для обеспечения безопасности IaC.

Начать пробную версию

Варианты использования безопасности цепочки поставок программного обеспечения и соответствия требованиям

SBOM и нормативные требования

Соответствие

Контейнер

Безопасность

IAC

Безопасность

Уязвимость

Управление

Соответствие FOSS

и проверка лицензий

SBOM и соответствие нормативным требованиям

Экономьте время за счет упрощения создания SBOM стандартных форматов SPDX, CycloneDX и VEX. Обеспечьте всестороннюю точность SBOM с помощью бинарного анализа, выходящего далеко за рамки стандартных метаданных. Легко соблюдайте нормативные требования, полностью отслеживая и контролируя уязвимости в SDLC. Не допускайте попадания вредоносных пакетов в SBOM с помощью обширной базы данных вредоносных пакетов. Автоматизируйте публикацию вашего SBOM и связанных с ним CVE, когда это необходимо.

Обеспечьте всестороннюю точность SBOM с помощью бинарного анализа, выходящего далеко за рамки стандартных метаданных. Легко соблюдайте нормативные требования, полностью отслеживая и контролируя уязвимости в SDLC. Не допускайте попадания вредоносных пакетов в SBOM с помощью обширной базы данных вредоносных пакетов. Автоматизируйте публикацию вашего SBOM и связанных с ним CVE, когда это необходимо.

Container Security

Снижайте риски, анализируя на двоичном уровне, даже просматривая «двоичные файлы внутри двоичных файлов» и через все уровни ваших контейнеров. Уменьшите слепые зоны с помощью глубокого анализа, который видит ваши конфигурации и то, как ваш сторонний код взаимодействует с OSS для получения точного контекста. Экономьте время благодаря расширенным возможностям сканирования для выявления уязвимостей в системе безопасности и активно расставляйте приоритеты для тех, которые действительно могут быть использованы в ваших контейнерах.

IaC Security

Не подвергайте свою облачную или гибридную инфраструктуру риску взлома! Проверяйте свои конфигурации IaC заранее и проверяйте наличие потенциальных проблем с конфигурацией. Значительно уменьшите риск развертывания и убедитесь, что ваши системы остаются в безопасности.

Начало работыУправление уязвимостями

Легко соблюдайте нормативные требования, отслеживая и контролируя уязвимости в SDLC и быстро и уверенно реагируя на инциденты.

CVE — Сортируйте, приоритизируйте и нейтрализуйте выявленные CVE с помощью нашего обширного исследовательского опыта

Вредоносные пакеты — Снизьте рабочую нагрузку на ваши группы безопасности приложений, автоматизировав обнаружение вредоносных пакетов и остановив их до того, как они смогут причинить какой-либо вред.

Начало работыСоответствие FOSS и согласование лицензий

Экспортный контроль — Уменьшите риск, отслеживая, контролируя и проверяя, что ваши продукты поставляются только с утвержденными лицензиями для правильного проекта, команды, клиента и пункта назначения.

FOSS License Clearing — Экономьте время, автоматизировав трудоемкие процессы очистки лицензий, которые ранее выполнялись вручную, и гарантируйте, что ваши команды разработчиков используют полностью утвержденные лицензии, которые не подвергают вашу организацию юридическим рискам.

Начало работыЧем мы отличаемся?

Двоичные файлы, не только

Код

Исследования в области безопасности

Контроль и безопасность: единая платформа

Непрерывно анализируйте свое программное обеспечение в контексте его производства. Сквозное сканирование от исходного кода до двоичных файлов помогает защитить современные, постоянно развивающиеся артефакты программного обеспечения. Двоичные файлы — это то, что подвергается атакам по всей цепочке поставок программного обеспечения, поэтому сканирование двоичных файлов и изображений («двоичные файлы двоичных файлов») гарантирует, что вы выявляете и защищаете от слепых зон, которые не обнаруживаются только с помощью анализа исходного кода.

Ведущее в отрасли подразделение JFrog по исследованиям в области безопасности состоит из лучших мировых экспертов по обнаружению и устранению уязвимостей в программном обеспечении. Это означает, что продукты JFrog постоянно и уникальным образом обновляются, предоставляя очень подробную и тщательно проанализированную информацию о нулевых днях, CVE, вредоносных пакетах и других типах угроз. Ежегодно выпуская сотни публикаций, наша исследовательская группа лидирует в отрасли по открытиям и умным действиям. Дополнительную информацию о нашем исследовательском подразделении можно найти на сайте research.jfrog.com.

Компания JFrog является пионером в области управления цепочками поставок программного обеспечения, позволяя контролировать все ваши программные артефакты из одной точки. Понимая каждый актив в вашем конвейере, сканеры JFrog обеспечивают уникальную видимость более полных данных, предоставляя более точные результаты и более полный контекст, чтобы обеспечить плавное исправление с учетом рисков на протяжении всего вашего процесса. Уникальное сочетание безопасности и управления самой цепочкой поставок исключает владение интеграцией и множество точечных решений.

Уникальное сочетание безопасности и управления самой цепочкой поставок исключает владение интеграцией и множество точечных решений.

Двоичные файлы, а не только

Код

Непрерывно анализируйте свое программное обеспечение в его производственном контексте. Сквозное сканирование от исходного кода до двоичных файлов помогает защитить современные, постоянно развивающиеся артефакты программного обеспечения. Двоичные файлы — это то, что подвергается атакам по всей цепочке поставок программного обеспечения, поэтому сканирование двоичных файлов и изображений («двоичные файлы двоичных файлов») гарантирует, что вы выявляете и защищаете от слепых зон, которые не обнаруживаются только с помощью анализа исходного кода.

Security Research Driven

Ведущее в отрасли подразделение JFrog по исследованию безопасности состоит из лучших мировых экспертов по обнаружению и устранению уязвимостей программного обеспечения. Это означает, что продукты JFrog постоянно и уникальным образом обновляются, предоставляя очень подробную и тщательно проанализированную информацию о нулевых днях, CVE, вредоносных пакетах и других типах угроз. Выпуская сотни публикаций ежегодно, наша исследовательская группа лидирует в отрасли по открытиям и умным действиям. Дополнительную информацию о нашем исследовательском подразделении можно найти на сайте research.jfrog.com.

Выпуская сотни публикаций ежегодно, наша исследовательская группа лидирует в отрасли по открытиям и умным действиям. Дополнительную информацию о нашем исследовательском подразделении можно найти на сайте research.jfrog.com.

Контроль и безопасность: единая платформа

Компания JFrog является пионером в области управления цепочками поставок программного обеспечения, позволяя контролировать все ваши программные артефакты из одной точки. Понимая каждый актив в вашем конвейере, сканеры JFrog обеспечивают уникальную видимость более полных данных, предоставляя более точные результаты и более полный контекст, чтобы обеспечить плавное исправление с учетом рисков на протяжении всего вашего процесса. Уникальное сочетание безопасности и управления самой цепочкой поставок исключает владение интеграцией и множество точечных решений.

Хотите знать, чем JFrog Security отличается от типичных решений AST и AppSec?

См. сравнение JFrog и SCA, IaC, безопасности контейнеров и конфигураций, обнаружения секретов и многого другого.

Почему клиенты доверяют JFrog

«Большинство крупных компаний имеют несколько сайтов, и для этих компаний крайне важно эффективно управлять аутентификацией и разрешениями в разных местах. JFrog Enterprise+ предоставит нам идеальную настройку, которая позволит нам с самого начала соответствовать нашим строгим требованиям. Его расширенные возможности, такие как федерация доступа, уменьшат наши накладные расходы за счет синхронизации пользователей, разрешений и групп между сайтами».

Siva Mandadi

DevOps — автономное вождение, Mercedes

«JFrog Enterprise+ повышает продуктивность разработчиков и устраняет разочарование. JFrog Distribution — это, по сути, CDN On-Prem, который позволяет нам надежно распространять программное обеспечение в удаленных местах. Принимая во внимание, что JFrog Access Federation дает нам возможность легко обмениваться учетными данными, доступом и группировать членов в разных местах».

Артем Семенов

Старший менеджер по DevOps и инструментарию,

Align Technology

«Вместо 15-месячного цикла сегодня мы можем выпускать практически по запросу».

Мартин Эггенбергер

Главный архитектор,

Monster

«Как инженер DevOps с большим стажем, я знаю, как сложно отслеживать бесчисленное множество типов пакетов — устаревших и новых — которые есть у корпораций. JFrog всегда проделывал феноменальную работу по поддержке, эффективности и работоспособности нашей команды, потому что, если JFrog уйдет, мы можем также вернуться домой. К счастью, имея за спиной инфраструктуру AWS, мы знаем, что можем разрабатывать и поставлять с уверенностью везде, где этого требует наш бизнес сегодня и в будущем».

Джоэл Васалло

Руководитель Cloud DevOps,

Redbox

«Возможности Artifactory — это то, что позволяет нам делать то, что мы можем делать сегодня… С Xray [безопасность] не составляет труда — она встроена, просто включи его, вау! Я буду терпеть это весь день».

Ларри Грилл,

Старший менеджер DevSecOps,

Hitachi Vantara

«Когда у нас возникла проблема с log4j, об этом было объявлено в пятницу днем, а [используя JFrog] к полудню понедельника мы развернули все города с патч.

Hanno Walischewski

Главный системный архитектор,

Yunex Traffic

«Среди уроков, которые мы извлекли из этой компрометации, является то, что вы должны организовать свою систему таким образом, чтобы вы никогда не выполняли сборку напрямую из Интернета без какого-либо промежуточного инструмента сканирования в место для проверки зависимостей, которые вы добавляете в свои сборки. С этой целью мы используем экземпляр JFrog® Artifactory®, а не облачный сервис, для размещения наших зависимостей, который является единственным действительным источником любых программных артефактов, предназначенных для промежуточных, производственных или локальных выпусков».

Установление нового стандарта в безопасной разработке программного обеспечения:

Система сборки нового поколения SolarWinds

SolarWinds

«После перехода на Artifactory наша команда смогла значительно сократить объем обслуживания… мы можем двигаться дальше и стать более глубокой организацией DevOps».

Стефан Краузе

Инженер-программист,

Workiva

«Более 300 000 пользователей по всему миру полагаются на PRTG для мониторинга жизненно важных частей своих сетей разного размера. Поэтому мы обязаны разрабатывать и улучшать не только само наше программное обеспечение, но и связанные с ним процессы безопасности и выпуска. JFrog помогает нам сделать это максимально эффективно».

Константин Вольф

Инженер по инфраструктуре,

Paessler AG

«Для меня JFrog Connect действительно является инструментом масштабирования, позволяющим мне гораздо быстрее развертывать периферийные интеграции IoT и управлять ими в большем масштабе. Меньше ручного одноразового вмешательства при подключении к разным клиентским сайтам с разными требованиями к VPN и брандмауэру».

Ben Fussell

Инженер по системной интеграции,

Ndustrial

«Мы хотели понять, что мы действительно можем использовать вместо пяти-шести разных приложений. Их обслуживание. Есть ли что-то, что мы можем использовать в качестве единого решения? И Artifactory пришел на помощь. Он действительно оказался для нас универсальным магазином. Он действительно предоставил все, что нам нужно».

Их обслуживание. Есть ли что-то, что мы можем использовать в качестве единого решения? И Artifactory пришел на помощь. Он действительно оказался для нас универсальным магазином. Он действительно предоставил все, что нам нужно».

Кейт Крайсл

Главный разработчик,

Cars.com

«Большинство крупных компаний имеют несколько сайтов, и для этих компаний крайне важно эффективно управлять аутентификацией и разрешениями в разных местах. JFrog Enterprise+ предоставит нам идеальную настройку, которая позволит нам с самого начала соответствовать нашим строгим требованиям. Его расширенные возможности, такие как федерация доступа, уменьшат наши накладные расходы за счет синхронизации пользователей, разрешений и групп между сайтами».

Siva Mandadi

DevOps — автономное вождение, Mercedes

«JFrog Enterprise+ повышает продуктивность разработчиков и устраняет разочарование. JFrog Distribution — это, по сути, CDN On-Prem, который позволяет нам надежно распространять программное обеспечение в удаленных местах. Принимая во внимание, что JFrog Access Federation дает нам возможность легко обмениваться учетными данными, доступом и группировать членов в разных местах».

Принимая во внимание, что JFrog Access Federation дает нам возможность легко обмениваться учетными данными, доступом и группировать членов в разных местах».

Артем Семенов

Старший менеджер по DevOps и инструментарию,

Align Technology

«Вместо 15-месячного цикла сегодня мы можем выпускать практически по запросу».

Мартин Эггенбергер

Главный архитектор,

Monster

«Как инженер DevOps с большим стажем, я знаю, как сложно отслеживать бесчисленное множество типов пакетов — устаревших и новых — которые есть у корпораций. JFrog всегда проделывал феноменальную работу по поддержке, эффективности и работоспособности нашей команды, потому что, если JFrog уйдет, мы можем также вернуться домой. К счастью, имея за спиной инфраструктуру AWS, мы знаем, что можем разрабатывать и поставлять с уверенностью везде, где этого требует наш бизнес сегодня и в будущем».

Джоэл Васалло

Руководитель Cloud DevOps,

Redbox

«Возможности Artifactory — это то, что позволяет нам делать то, что мы можем делать сегодня… С Xray [безопасность] не составляет труда — она встроена, просто включи его, вау! Я буду терпеть это весь день».

Ларри Грилл,

Старший менеджер DevSecOps,

Hitachi Vantara

«Когда у нас возникла проблема с log4j, об этом было объявлено в пятницу днем, а [используя JFrog] к полудню понедельника мы развернули все города с патч.

Hanno Walischewski

Главный системный архитектор,

Yunex Traffic

«Среди уроков, которые мы извлекли из этой компрометации, является то, что вы должны организовать свою систему таким образом, чтобы вы никогда не выполняли сборку напрямую из Интернета без какого-либо промежуточного инструмента сканирования в место для проверки зависимостей, которые вы добавляете в свои сборки. С этой целью мы используем экземпляр JFrog® Artifactory®, а не облачный сервис, для размещения наших зависимостей, который является единственным действительным источником любых программных артефактов, предназначенных для промежуточных, производственных или локальных выпусков».

Установление нового стандарта в безопасной разработке программного обеспечения:

Система сборки нового поколения SolarWinds

SolarWinds

«После перехода на Artifactory наша команда смогла значительно сократить объем обслуживания… мы можем двигаться дальше и стать более глубокой организацией DevOps».

Стефан Краузе

Инженер-программист,

Workiva

«Более 300 000 пользователей по всему миру полагаются на PRTG для мониторинга жизненно важных частей своих сетей разного размера. Поэтому мы обязаны разрабатывать и улучшать не только само наше программное обеспечение, но и связанные с ним процессы безопасности и выпуска. JFrog помогает нам сделать это максимально эффективно».

Константин Вольф

Инженер по инфраструктуре,

Paessler AG

«Для меня JFrog Connect действительно является инструментом масштабирования, позволяющим мне гораздо быстрее развертывать периферийные интеграции IoT и управлять ими в большем масштабе. Меньше ручного одноразового вмешательства при подключении к разным клиентским сайтам с разными требованиями к VPN и брандмауэру».

Ben Fussell

Инженер по системной интеграции,

Ndustrial

«Мы хотели понять, что мы действительно можем использовать вместо пяти-шести разных приложений. Их обслуживание. Есть ли что-то, что мы можем использовать в качестве единого решения? И Artifactory пришел на помощь. Он действительно оказался для нас универсальным магазином. Он действительно предоставил все, что нам нужно».

Их обслуживание. Есть ли что-то, что мы можем использовать в качестве единого решения? И Artifactory пришел на помощь. Он действительно оказался для нас универсальным магазином. Он действительно предоставил все, что нам нужно».

Кейт Крайсл

Главный разработчик,

Cars.com

Узнайте больше о JFrog Advanced Security

Запишитесь на сеанс с экспертом по безопасности JFrog или исследователем уязвимостей, и мы обсудим любые вопросы, которые могут у вас возникнуть, а также то, как наша решение поможет вам:

- Узнайте, как постоянно сканировать свои артефакты на наличие угроз безопасности цепочки поставок программного обеспечения

- Просмотрите все категории безопасности цепочки поставок программного обеспечения и определите соответствующие сканеры JFrog

- Совместный обзор проблем безопасности, чтобы понять их влияние и способы устранения

- Лучше понять, чем подход JFrog к безопасности цепочки поставок программного обеспечения отличается от традиционных подходов AST и AppSec.

Узнайте, как быстро настроить пробную версию

Узнайте, как быстро настроить пробную версию

Если вы предпочитаете присоединиться к ежемесячной групповой демонстрации, она состоится во вторник, 30 мая, в 8:00 по тихоокеанскому времени/17:00 по центральноевропейскому времени.

Групповой сеанс Сессия 1:1

Дополнительные ресурсы по безопасности

Лист решений

JFrog Advanced Security

ПОДРОБНЕЕ >

Отчет об исследовании безопасности

Углубленный анализ основных уязвимостей системы безопасности с открытым кодом

ПРОЧИТАТЬ ОТЧЕТ >

Веб-семинар

Безопасность цепочки поставок программного обеспечения с Xray Essentials & Advanced Security

СМОТРЕТЬ СЕЙЧАС >

Блог

Экономьте время, исправляя только применимые уязвимые зависимости в вашей IDE

ПОДРОБНЕЕ >

Средство сканирования Git OSS

Frogbot — JFrog Security Git Bot

Подробнее >

Блог исследований в области безопасности

Злоумышленники начинают атаковать разработчиков . NET с помощью пакетов NuGet с вредоносным кодом

NET с помощью пакетов NuGet с вредоносным кодом

ПОДРОБНЕЕ >

Обеспечение безопасности программного обеспечения

, которое питает мир

Наше видение Liquid Software состоит в том, чтобы автоматически беспрепятственно и безопасно доставлять пакеты программного обеспечения из любого источника на любое устройство.

Начать пробную версию Заказать демонстрацию

Анализ состава программного обеспечения нового поколения (SCA)

Памятка SCA: 10 Требования для снижения

риска уязвимых зависимостей

Выход за пределы SCA с анализом состава конвейера

Большинство инструментов анализа состава программного обеспечения (SCA) недостаточно эффективны. Безопасность с открытым исходным кодом включает в себя как компоненты, так и зависимости во всем вашем конвейере, что требует от вас сканирования за пределами ваших репозиториев. Анализ состава конвейера (PCA) определяет зависимости в ваших конвейерах доставки программного обеспечения на всех этапах SDLC; включая зависимости кода приложения, модули сборки и их зависимости, инфраструктуру как зависимости кода и многое другое. Понимая, какие зависимости у вас есть и где они находятся в вашем конвейере, вы можете сразу же определить, расставить приоритеты и устранить любой риск.

Анализ состава конвейера (PCA) определяет зависимости в ваших конвейерах доставки программного обеспечения на всех этапах SDLC; включая зависимости кода приложения, модули сборки и их зависимости, инфраструктуру как зависимости кода и многое другое. Понимая, какие зависимости у вас есть и где они находятся в вашем конвейере, вы можете сразу же определить, расставить приоритеты и устранить любой риск.

Найти и исправить уязвимые зависимости

Защитить уязвимые зависимости с помощью комплексного сканирования, которое находит как известные уязвимости, так и нарушения лицензии. Быстро устраняйте уязвимости на основе таких критериев, как серьезность, возможность использования, а также местонахождение уязвимости в производственной среде или раскрытие конфиденциальных данных.

Безопасные зависимости конвейера

Уязвимые зависимости существуют не только в исходном коде, но и в файлах сборки, подключаемых модулях Jenkins, действиях GitHub, шаблонах IaC и т. д. Сканируйте все зависимости на наличие уязвимостей по всему конвейеру от кода до облака за считанные секунды.

Преодолеть разрыв между местами разработки и развертывания

Легко определить путь уязвимых компонентов от исходного кода до рабочей среды. Быстро реагируйте на угрозы и эффективно устраняйте дефекты, определяя каждую производственную локацию, в которой были развернуты уязвимые компоненты.

Приоритизация с использованием возможности эксплуатации во время выполнения

Приоритизация и исправление уязвимых зависимостей путем определения того, можно ли использовать уязвимость во время выполнения на основе того, какие компоненты приложения используются в производственных средах.

Определение лицензионных рисков

Определение и оценка риска, связанного с лицензиями с открытым исходным кодом, включая тип лицензии и использование ограничительной лицензии.

Внедрение удобных для разработчиков рабочих процессов

Дайте разработчикам результаты сканирования во время запросов на вытягивание, которые автоматически рекомендуют исправление одним щелчком мыши. Полная интеграция с рабочими процессами разработчиков и системами отслеживания проблем для устранения нарушений политик без переключения контекста.

Полная интеграция с рабочими процессами разработчиков и системами отслеживания проблем для устранения нарушений политик без переключения контекста.

Полное программное обеспечение

Безопасность цепочки поставок

Cycode обеспечивает прозрачность, безопасность и целостность на всех этапах SDLC. Cycode укрепляет уровень безопасности вашего SDLC за счет последовательного управления и снижает риск нарушений с помощью ряда механизмов сканирования, которые ищут такие проблемы, как жестко закодированные секреты, утечки кода, SCA, неправильные конфигурации, SAST и многое другое.

График знаний Cycode отслеживает целостность кода, действия пользователей и события в SDLC, чтобы определить приоритетность рисков, найти аномалии и предотвратить фальсификацию кода.

Готовые интеграции

для всех ваших инструментов DevOps

Готовые интеграции развертываются менее чем за минуту, чтобы обеспечить немедленную отдачу и максимальную гибкость для всех инструментов, составляющих ваш SDLC.

Узнайте, как быстро настроить пробную версию

Узнайте, как быстро настроить пробную версию